ബാഹ്യ ഉപകരണങ്ങൾ ഉപയോഗിച്ച് സിസ്കോ ഇവൻ്റ് വിശകലനം

ഉൽപ്പന്ന വിവരം

Cisco SecureX-മായി സംയോജിപ്പിക്കാനും FMC-യിലെ റിബൺ ഫീച്ചർ ഉപയോഗിച്ച് അത് ആക്സസ് ചെയ്യാനും ഉൽപ്പന്നം ഉപയോക്താക്കളെ അനുവദിക്കുന്നു. web ഇൻ്റർഫേസ്.

സ്പെസിഫിക്കേഷനുകൾ

- സംയോജനം: സിസ്കോ സെക്യുർഎക്സ്

- ഇൻ്റർഫേസ്: എഫ്എംസി web ഇൻ്റർഫേസ്

- റിബൺ സവിശേഷത: എല്ലാ പേജിൻ്റെയും അടിഭാഗം

ഉൽപ്പന്ന ഉപയോഗ നിർദ്ദേശങ്ങൾ

റിബൺ ഉപയോഗിച്ച് SecureX ആക്സസ് ചെയ്യുന്നു

റിബൺ ഫീച്ചർ ഉപയോഗിച്ച് SecureX ആക്സസ് ചെയ്യുന്നതിന്, ഈ ഘട്ടങ്ങൾ പാലിക്കുക:

- എഫ്എംസിയിൽ, ഏതെങ്കിലും എഫ്എംസി പേജിൻ്റെ താഴെയുള്ള റിബണിൽ ക്ലിക്ക് ചെയ്യുക.

- "Get SecureX" ക്ലിക്ക് ചെയ്യുക.

- SecureX-ലേക്ക് സൈൻ ഇൻ ചെയ്യുക.

- ആക്സസ്സ് അംഗീകരിക്കാൻ ലിങ്കിൽ ക്ലിക്ക് ചെയ്യുക.

- വികസിപ്പിക്കാനും ഉപയോഗിക്കാനും റിബണിൽ ക്ലിക്ക് ചെയ്യുക.

ബാഹ്യ ഉപകരണങ്ങൾ ഉപയോഗിച്ച് ഇവൻ്റ് വിശകലനം

ബാഹ്യ ഉപകരണങ്ങൾ ഉപയോഗിച്ച് ഇവൻ്റ് വിശകലനം നടത്താൻ, ഈ ഘട്ടങ്ങൾ പാലിക്കുക:

- എഫ്എംസിയിൽ, ഏതെങ്കിലും എഫ്എംസി പേജിൻ്റെ താഴെയുള്ള റിബണിൽ ക്ലിക്ക് ചെയ്യുക.

- "Get SecureX" ക്ലിക്ക് ചെയ്യുക.

- SecureX-ലേക്ക് സൈൻ ഇൻ ചെയ്യുക.

- ആക്സസ്സ് അംഗീകരിക്കാൻ ലിങ്കിൽ ക്ലിക്ക് ചെയ്യുക.

- വികസിപ്പിക്കാനും ഉപയോഗിക്കാനും റിബണിൽ ക്ലിക്ക് ചെയ്യുക.

Cisco SecureX ഭീഷണി പ്രതികരണത്തോടുകൂടിയ ഇവൻ്റ് വിശകലനം

Cisco SecureX Threat Response (മുമ്പ് Cisco Threat Response എന്നറിയപ്പെട്ടിരുന്നു) ഭീഷണികൾ വേഗത്തിൽ കണ്ടെത്താനും അന്വേഷിക്കാനും പ്രതികരിക്കാനും ഉപയോക്താക്കളെ അനുവദിക്കുന്നു. Cisco SecureX ത്രെറ്റ് റെസ്പോൺസ് ഉപയോഗിച്ച് ഇവൻ്റ് വിശകലനം നടത്താൻ, ഈ ഘട്ടങ്ങൾ പാലിക്കുക:

- എഫ്എംസിയിൽ, ഏതെങ്കിലും എഫ്എംസി പേജിൻ്റെ താഴെയുള്ള റിബണിൽ ക്ലിക്ക് ചെയ്യുക.

- "Get SecureX" ക്ലിക്ക് ചെയ്യുക.

- SecureX-ലേക്ക് സൈൻ ഇൻ ചെയ്യുക.

- ആക്സസ്സ് അംഗീകരിക്കാൻ ലിങ്കിൽ ക്ലിക്ക് ചെയ്യുക.

- വികസിപ്പിക്കാനും ഉപയോഗിക്കാനും റിബണിൽ ക്ലിക്ക് ചെയ്യുക.

View Cisco SecureX ത്രെറ്റ് റെസ്പോൺസിലെ ഇവൻ്റ് ഡാറ്റ

ലേക്ക് view Cisco SecureX ത്രെറ്റ് റെസ്പോൺസിലെ ഇവൻ്റ് ഡാറ്റ പിന്തുടരുക

ഈ ഘട്ടങ്ങൾ:

- ആവശ്യപ്പെടുന്നത് പോലെ Cisco SecureX ത്രെറ്റ് റെസ്പോൺസിൽ സൈൻ ഇൻ ചെയ്യുക.

ഇവൻ്റ് അന്വേഷണം ഉപയോഗിക്കുന്നത് Web-അടിസ്ഥാന വിഭവങ്ങൾ

ഉപയോഗിച്ച് ഇവൻ്റുകൾ അന്വേഷിക്കാൻ web-അധിഷ്ഠിത ഉറവിടങ്ങൾ, ഈ ഘട്ടങ്ങൾ പാലിക്കുക:

- ആവശ്യപ്പെടുന്നത് പോലെ Cisco SecureX ത്രെറ്റ് റെസ്പോൺസിൽ സൈൻ ഇൻ ചെയ്യുക.

- സാധ്യതയുള്ള ഭീഷണികളെക്കുറിച്ചുള്ള കൂടുതൽ വിവരങ്ങൾ കണ്ടെത്താൻ സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഫീച്ചർ ഉപയോഗിക്കുക webഫയർപവർ മാനേജ്മെൻ്റ് സെൻ്ററിന് പുറത്തുള്ള അധിഷ്ഠിത വിഭവങ്ങൾ.

- ഇവൻ്റിലെ ഒരു ഇവൻ്റിൽ നിന്ന് നേരിട്ട് ക്ലിക്ക് ചെയ്യുക viewബാഹ്യ ഉറവിടത്തിലെ പ്രസക്തമായ വിവരങ്ങളിലേക്ക് ഫയർ പവർ മാനേജ്മെൻ്റ് സെൻ്ററിലെ er അല്ലെങ്കിൽ ഡാഷ്ബോർഡ്.

സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഉറവിടങ്ങൾ കൈകാര്യം ചെയ്യുന്നതിനെക്കുറിച്ച്

ബാഹ്യ കൈകാര്യം ചെയ്യാൻ web-അധിഷ്ഠിത ഉറവിടങ്ങൾ, ഈ ഘട്ടങ്ങൾ പാലിക്കുക:

- വിശകലനം > വിപുലമായ > സന്ദർഭോചിതമായ ക്രോസ് ലോഞ്ച് എന്നതിലേക്ക് പോകുക.

- സിസ്കോ വാഗ്ദാനം ചെയ്യുന്ന മുൻകൂട്ടി നിർവചിച്ചതും മൂന്നാം കക്ഷി ഉറവിടങ്ങളും നിയന്ത്രിക്കുക.

- നിങ്ങൾക്ക് ആവശ്യാനുസരണം ഉറവിടങ്ങൾ പ്രവർത്തനരഹിതമാക്കാനോ ഇല്ലാതാക്കാനോ പേരുമാറ്റാനോ കഴിയും.

പതിവുചോദ്യങ്ങൾ

- ചോദ്യം: എന്താണ് SecureX?

A: ഫയർ പവർ ഉൾപ്പെടെ ഒന്നിലധികം ഉൽപ്പന്നങ്ങളിൽ നിന്ന് സംഗ്രഹിച്ച ഡാറ്റ ഉപയോഗിച്ച് സംഭവങ്ങൾ വിശകലനം ചെയ്യാൻ ഉപയോക്താക്കളെ അനുവദിക്കുന്ന സിസ്കോ ക്ലൗഡിലെ ഒരു ഏകീകരണ പ്ലാറ്റ്ഫോമാണ് SecureX. - ചോദ്യം: റിബൺ ഫീച്ചർ ഉപയോഗിച്ച് എനിക്ക് എങ്ങനെ SecureX ആക്സസ് ചെയ്യാം?

A: റിബൺ ഫീച്ചർ ഉപയോഗിച്ച് SecureX ആക്സസ് ചെയ്യാൻ, ഏതെങ്കിലും FMC പേജിൻ്റെ ചുവടെയുള്ള റിബണിൽ ക്ലിക്ക് ചെയ്ത് നൽകിയിരിക്കുന്ന ഘട്ടങ്ങൾ പാലിക്കുക. - ചോദ്യം: എനിക്ക് കഴിയുമോ view Cisco SecureX ത്രെറ്റ് റെസ്പോൺസിലെ ഇവൻ്റ് ഡാറ്റ?

ഉ: അതെ, നിങ്ങൾക്ക് കഴിയും view നിർദ്ദേശിച്ച പ്രകാരം സൈൻ ഇൻ ചെയ്തുകൊണ്ട് Cisco SecureX ത്രെറ്റ് റെസ്പോൺസിലെ ഇവൻ്റ് ഡാറ്റ. - ചോദ്യം: ഇവൻ്റുകൾ ഉപയോഗിച്ച് എനിക്ക് എങ്ങനെ അന്വേഷിക്കാനാകും web-അടിസ്ഥാന വിഭവങ്ങൾ?

A: ഉപയോഗിച്ച് ഇവൻ്റുകൾ അന്വേഷിക്കാൻ web-അധിഷ്ഠിത ഉറവിടങ്ങൾ, Cisco SecureX ത്രെറ്റ് റെസ്പോൺസിൽ സൈൻ ഇൻ ചെയ്ത് പ്രസക്തമായ വിവരങ്ങൾ കണ്ടെത്താൻ സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഫീച്ചർ ഉപയോഗിക്കുക.

Cisco SecureX-മായി സംയോജിപ്പിക്കുക

View നിങ്ങളുടെ എല്ലാ സിസ്കോ സുരക്ഷാ ഉൽപ്പന്നങ്ങളിൽ നിന്നുമുള്ള ഡാറ്റയും അതിലേറെയും ഒരു ഗ്ലാസ് പാളിയിലൂടെ, SecureX ക്ലൗഡ് പോർട്ടലിലൂടെ പ്രവർത്തിക്കുക. നിങ്ങളുടെ ഭീഷണി വേട്ടകളും അന്വേഷണങ്ങളും സമ്പന്നമാക്കാൻ SecureX വഴി ലഭ്യമായ ഉപകരണങ്ങൾ ഉപയോഗിക്കുക. ഓരോന്നും ഒപ്റ്റിമൽ സോഫ്റ്റ്വെയർ പതിപ്പാണോ പ്രവർത്തിക്കുന്നത് എന്നതുപോലുള്ള ഉപയോഗപ്രദമായ ഉപകരണ വിവരങ്ങളും ഉപകരണ വിവരങ്ങളും സെക്യുർഎക്സിന് നൽകാനാകും.

- SecureX നെക്കുറിച്ചുള്ള കൂടുതൽ വിവരങ്ങൾക്ക്, കാണുക http://www.cisco.com/c/en/us/products/security/securex.html.

- സെക്യുർഎക്സുമായി ഫയർപവർ സംയോജിപ്പിക്കുന്നതിന്, ഇവിടെ ഫയർപവർ, സെക്യുർഎക്സ് ഇൻ്റഗ്രേഷൻ ഗൈഡ് കാണുക https://cisco.com/go/firepower-securex-documentation.

റിബൺ ഉപയോഗിച്ച് SecureX ആക്സസ് ചെയ്യുക

എഫ്എംസിയിലെ എല്ലാ പേജുകളുടെയും ചുവടെ റിബൺ ദൃശ്യമാകുന്നു web ഇൻ്റർഫേസ്. മറ്റ് സിസ്കോ സുരക്ഷാ ഉൽപ്പന്നങ്ങളിലേക്ക് വേഗത്തിൽ തിരിയാനും ഒന്നിലധികം ഉറവിടങ്ങളിൽ നിന്നുള്ള ഭീഷണി ഡാറ്റ ഉപയോഗിച്ച് പ്രവർത്തിക്കാനും നിങ്ങൾക്ക് റിബൺ ഉപയോഗിക്കാം.

നിങ്ങൾ ആരംഭിക്കുന്നതിന് മുമ്പ്

- എഫ്എംസിയുടെ അടിയിൽ നിങ്ങൾ സെക്യുർഎക്സ് റിബൺ കാണുന്നില്ലെങ്കിൽ web ഇൻ്റർഫേസ് പേജുകൾ, ഈ നടപടിക്രമം ഉപയോഗിക്കരുത്. പകരം, ഫയർ പവർ ആൻഡ് സെക്യുർഎക്സ് ഇൻ്റഗ്രേഷൻ ഗൈഡ് കാണുക https://cisco.com/go/firepower-securex-documentation.

- നിങ്ങൾക്ക് ഇതിനകം ഒരു SecureX അക്കൗണ്ട് ഇല്ലെങ്കിൽ, നിങ്ങളുടെ ഐടി വകുപ്പിൽ നിന്ന് ഒരെണ്ണം നേടുക.

നടപടിക്രമം

- ഘട്ടം 1 എഫ്എംസിയിൽ, ഏതെങ്കിലും എഫ്എംസി പേജിൻ്റെ ചുവടെയുള്ള റിബണിൽ ക്ലിക്ക് ചെയ്യുക.

- ഘട്ടം 2 Get SecureX ക്ലിക്ക് ചെയ്യുക.

- ഘട്ടം 3 SecureX-ലേക്ക് സൈൻ ഇൻ ചെയ്യുക.

- ഘട്ടം 4 ആക്സസ് അംഗീകരിക്കുന്നതിന് ലിങ്കിൽ ക്ലിക്ക് ചെയ്യുക.

- ഘട്ടം 5 വികസിപ്പിക്കാനും ഉപയോഗിക്കാനും റിബണിൽ ക്ലിക്ക് ചെയ്യുക.

ഇനി എന്ത് ചെയ്യണം

റിബൺ ഫീച്ചറുകളെക്കുറിച്ചും അവ എങ്ങനെ ഉപയോഗിക്കാമെന്നതിനെക്കുറിച്ചും ഉള്ള വിവരങ്ങൾക്ക്, SecureX-ലെ ഓൺലൈൻ സഹായം കാണുക.

Cisco SecureX ഭീഷണി പ്രതികരണത്തോടുകൂടിയ ഇവൻ്റ് വിശകലനം

Cisco SecureX ഭീഷണി പ്രതികരണം മുമ്പ് Cisco Threat Response (CTR) എന്നറിയപ്പെട്ടിരുന്നു. സിസ്കോ സെക്യൂർഎക്സ് ഭീഷണി പ്രതികരണം ഉപയോഗിച്ച് ഭീഷണികൾ വേഗത്തിൽ കണ്ടെത്തുകയും അന്വേഷിക്കുകയും പ്രതികരിക്കുകയും ചെയ്യുക, സിസ്കോ ക്ലൗഡിലെ ഇൻ്റഗ്രേഷൻ പ്ലാറ്റ്ഫോം, ഇത് ഉൾപ്പെടെ ഒന്നിലധികം ഉൽപ്പന്നങ്ങളിൽ നിന്ന് സംഗ്രഹിച്ച ഡാറ്റ ഉപയോഗിച്ച് സംഭവങ്ങൾ വിശകലനം ചെയ്യാൻ നിങ്ങളെ അനുവദിക്കുന്നു. അഗ്നിശക്തി.

- Cisco SecureX ഭീഷണി പ്രതികരണത്തെക്കുറിച്ചുള്ള പൊതുവായ വിവരങ്ങൾക്ക്, കാണുക: https://www.cisco.com/c/en/us/products/security/threat-response.html.

- Cisco SecureX ഭീഷണി പ്രതികരണവുമായി ഫയർപവർ സംയോജിപ്പിക്കുന്നതിനുള്ള വിശദമായ നിർദ്ദേശങ്ങൾക്കായി, കാണുക:

- ഫയർ പവറും സിസ്കോ സെക്യുർഎക്സും ഭീഷണി പ്രതികരണ ഇൻ്റഗ്രേഷൻ ഗൈഡ് https://cisco.com/go/firepower-ctr-integration-docs.

View Cisco SecureX ഭീഷണി പ്രതികരണത്തിലെ ഇവൻ്റ് ഡാറ്റ

നിങ്ങൾ ആരംഭിക്കുന്നതിന് മുമ്പ്

- Firepower, Cisco SecureX ഭീഷണി പ്രതികരണ സംയോജന ഗൈഡിൽ വിവരിച്ചിരിക്കുന്നതുപോലെ ഏകീകരണം സജ്ജമാക്കുക https://www.cisco.com/c/en/us/support/security/defense-center/products-installation-and-configuration-guides-list.html.

- Review ഭീഷണികൾ എങ്ങനെ കണ്ടെത്താമെന്നും അന്വേഷിക്കാമെന്നും നടപടിയെടുക്കാമെന്നും അറിയാൻ Cisco SecureX ഭീഷണി പ്രതികരണത്തിലെ ഓൺലൈൻ സഹായം.

- Cisco SecureX ഭീഷണി പ്രതികരണം ആക്സസ് ചെയ്യുന്നതിന് നിങ്ങളുടെ യോഗ്യതാപത്രങ്ങൾ ആവശ്യമാണ്.

നടപടിക്രമം

ഘട്ടം 1

ഫയർപവർ മാനേജ്മെൻ്റ് സെൻ്ററിൽ, ഇനിപ്പറയുന്നവയിൽ ഒന്ന് ചെയ്യുക:

- ഒരു നിർദ്ദിഷ്ട ഇവൻ്റിൽ നിന്നുള്ള Cisco SecureX ഭീഷണി പ്രതികരണത്തിലേക്ക് പിവറ്റ് ചെയ്യാൻ:

- പിന്തുണയ്ക്കുന്ന ഇവൻ്റ് ലിസ്റ്റുചെയ്യുന്ന വിശകലനം > നുഴഞ്ഞുകയറ്റങ്ങൾ മെനുവിന് കീഴിലുള്ള ഒരു പേജിലേക്ക് നാവിഗേറ്റുചെയ്യുക.

- ഒരു ഉറവിടം അല്ലെങ്കിൽ ലക്ഷ്യസ്ഥാന ഐപി വിലാസം റൈറ്റ് ക്ലിക്ക് ചെയ്ത് തിരഞ്ഞെടുക്കുക View SecureX-ൽ.

- ലേക്ക് view ഇവൻ്റ് വിവരങ്ങൾ പൊതുവെ:

- സിസ്റ്റം > ഇൻ്റഗ്രേഷനുകൾ > ക്ലൗഡ് സേവനങ്ങൾ എന്നതിലേക്ക് നാവിഗേറ്റ് ചെയ്യുക.

- ലിങ്കിൽ ക്ലിക്ക് ചെയ്യുക view Cisco SecureX ഭീഷണി പ്രതികരണത്തിലെ ഇവൻ്റുകൾ.

ഘട്ടം 2

ആവശ്യപ്പെടുന്നത് പോലെ Cisco SecureX ഭീഷണി പ്രതികരണത്തിലേക്ക് സൈൻ ഇൻ ചെയ്യുക.

ഇവൻ്റ് അന്വേഷണം ഉപയോഗിക്കുന്നത് Web-അടിസ്ഥാന വിഭവങ്ങൾ

സാധ്യതയുള്ള ഭീഷണികളെക്കുറിച്ചുള്ള കൂടുതൽ വിവരങ്ങൾ വേഗത്തിൽ കണ്ടെത്താൻ സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഫീച്ചർ ഉപയോഗിക്കുക webഫയർപവർ മാനേജ്മെൻ്റ് സെൻ്ററിന് പുറത്തുള്ള അധിഷ്ഠിത വിഭവങ്ങൾ. ഉദാampലെ, നിങ്ങൾക്ക്:

- അറിയപ്പെടുന്നതും സംശയിക്കപ്പെടുന്നതുമായ ഭീഷണികളെ കുറിച്ചുള്ള വിവരങ്ങൾ പ്രസിദ്ധീകരിക്കുന്ന സിസ്കോ അല്ലെങ്കിൽ മൂന്നാം കക്ഷി ക്ലൗഡ്-ഹോസ്റ്റഡ് സേവനത്തിൽ സംശയാസ്പദമായ ഉറവിട IP വിലാസം തിരയുക, അല്ലെങ്കിൽ

- സെക്യൂരിറ്റി ഇൻഫർമേഷൻ ആൻഡ് ഇവൻ്റ് മാനേജ്മെൻ്റ് (SIEM) ആപ്ലിക്കേഷനിൽ നിങ്ങളുടെ സ്ഥാപനം ഡാറ്റ സംഭരിച്ചിട്ടുണ്ടെങ്കിൽ, നിങ്ങളുടെ സ്ഥാപനത്തിൻ്റെ ചരിത്രപരമായ ലോഗുകളിൽ ഒരു പ്രത്യേക ഭീഷണിയുടെ മുൻകാല സംഭവങ്ങൾ നോക്കുക.

- ഒരു പ്രത്യേക വിഷയത്തെക്കുറിച്ചുള്ള വിവരങ്ങൾക്കായി നോക്കുക file, ഉൾപ്പെടെ file നിങ്ങളുടെ ഓർഗനൈസേഷൻ സിസ്കോയെ വിന്യസിച്ചിട്ടുണ്ടെങ്കിൽ, ട്രാക്ക് വിവരങ്ങൾ AMP എൻഡ് പോയിൻ്റുകൾക്കായി.

ഒരു ഇവൻ്റ് അന്വേഷിക്കുമ്പോൾ, നിങ്ങൾക്ക് ഇവൻ്റിലെ ഒരു ഇവൻ്റിൽ നിന്ന് നേരിട്ട് ക്ലിക്ക് ചെയ്യാം viewബാഹ്യ ഉറവിടത്തിലെ പ്രസക്തമായ വിവരങ്ങളിലേക്ക് ഫയർ പവർ മാനേജ്മെൻ്റ് സെൻ്ററിലെ er അല്ലെങ്കിൽ ഡാഷ്ബോർഡ്. IP വിലാസങ്ങൾ, പോർട്ടുകൾ, പ്രോട്ടോക്കോൾ, ഡൊമെയ്ൻ, കൂടാതെ/അല്ലെങ്കിൽ SHA 256 ഹാഷ് എന്നിവയെ അടിസ്ഥാനമാക്കി ഒരു നിർദ്ദിഷ്ട ഇവൻ്റിന് ചുറ്റുമുള്ള സന്ദർഭം വേഗത്തിൽ ശേഖരിക്കാൻ ഇത് നിങ്ങളെ അനുവദിക്കുന്നു. ഉദാampലെ, നിങ്ങൾ ടോപ്പ് അറ്റാക്കേഴ്സ് ഡാഷ്ബോർഡ് വിജറ്റ് നോക്കുകയാണെന്നും ലിസ്റ്റ് ചെയ്തിരിക്കുന്ന സോഴ്സ് ഐപി വിലാസങ്ങളിലൊന്നിനെക്കുറിച്ചുള്ള കൂടുതൽ വിവരങ്ങൾ കണ്ടെത്താൻ നിങ്ങൾ ആഗ്രഹിക്കുന്നുവെന്നും കരുതുക. ഈ IP വിലാസത്തെക്കുറിച്ച് Talos എന്ത് വിവരങ്ങളാണ് പ്രസിദ്ധീകരിക്കുന്നതെന്ന് നിങ്ങൾക്ക് കാണണം, അതിനാൽ നിങ്ങൾ "Talos IP" റിസോഴ്സ് തിരഞ്ഞെടുക്കുക. താലോസ് web ഈ നിർദ്ദിഷ്ട IP വിലാസത്തെക്കുറിച്ചുള്ള വിവരങ്ങളുള്ള ഒരു പേജിലേക്ക് സൈറ്റ് തുറക്കുന്നു. സാധാരണയായി ഉപയോഗിക്കുന്ന സിസ്കോയിലേക്കും മൂന്നാം കക്ഷി ഭീഷണ ഇൻ്റലിജൻസ് സേവനങ്ങളിലേക്കും മുൻകൂട്ടി നിശ്ചയിച്ചിട്ടുള്ള ഒരു കൂട്ടം ലിങ്കുകളിൽ നിന്ന് നിങ്ങൾക്ക് തിരഞ്ഞെടുക്കാനും മറ്റ് ഇഷ്ടാനുസൃത ലിങ്കുകൾ ചേർക്കാനും കഴിയും web-അധിഷ്ഠിത സേവനങ്ങൾ, കൂടാതെ SIEM-കളിലേക്കോ മറ്റ് ഉൽപ്പന്നങ്ങളിലേക്കോ web ഇൻ്റർഫേസ്. ചില വിഭവങ്ങൾക്ക് ഒരു അക്കൗണ്ടോ ഉൽപ്പന്ന വാങ്ങലോ ആവശ്യമായി വന്നേക്കാം എന്നത് ശ്രദ്ധിക്കുക.

സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഉറവിടങ്ങൾ കൈകാര്യം ചെയ്യുന്നതിനെക്കുറിച്ച്

- ബാഹ്യമായി കൈകാര്യം ചെയ്യുക webവിശകലനം > വിപുലമായ > സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് പേജ് ഉപയോഗിച്ച് അടിസ്ഥാനമാക്കിയുള്ള ഉറവിടങ്ങൾ.

ഒഴിവാക്കൽ:

സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സിനായുള്ള ക്രോസ്-ലോഞ്ച് ലിങ്കുകൾ കോൺഫിഗർ ചെയ്യുക എന്നതിലെ നടപടിക്രമങ്ങൾ പാലിച്ച് ഒരു സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ഉപകരണത്തിലേക്കുള്ള ക്രോസ്-ലോഞ്ച് ലിങ്കുകൾ നിയന്ത്രിക്കുക.

- സിസ്കോ വാഗ്ദാനം ചെയ്യുന്ന മുൻകൂട്ടി നിശ്ചയിച്ച ഉറവിടങ്ങൾ സിസ്കോ ലോഗോ ഉപയോഗിച്ച് അടയാളപ്പെടുത്തിയിരിക്കുന്നു. ശേഷിക്കുന്ന ലിങ്കുകൾ മൂന്നാം കക്ഷി ഉറവിടങ്ങളാണ്.

- നിങ്ങൾക്ക് ആവശ്യമില്ലാത്ത ഏതെങ്കിലും ഉറവിടങ്ങൾ നിങ്ങൾക്ക് പ്രവർത്തനരഹിതമാക്കാനോ ഇല്ലാതാക്കാനോ കഴിയും, അല്ലെങ്കിൽ നിങ്ങൾക്ക് അവയുടെ പേരുമാറ്റാം, ഉദാഹരണത്തിന്ampഒരു ചെറിയ അക്ഷരം "z" ഉപയോഗിച്ച് ഒരു പേര് പ്രിഫിക്സ് ചെയ്ത് le, അങ്ങനെ റിസോഴ്സ് ലിസ്റ്റിൻ്റെ താഴെയായി അടുക്കുന്നു. ഒരു ക്രോസ്-ലോഞ്ച് റിസോഴ്സ് പ്രവർത്തനരഹിതമാക്കുന്നത് എല്ലാ ഉപയോക്താക്കൾക്കും അത് പ്രവർത്തനരഹിതമാക്കുന്നു. ഇല്ലാതാക്കിയ ഉറവിടങ്ങൾ നിങ്ങൾക്ക് പുനഃസ്ഥാപിക്കാൻ കഴിയില്ല, എന്നാൽ നിങ്ങൾക്ക് അവ വീണ്ടും സൃഷ്ടിക്കാൻ കഴിയും.

- ഒരു ഉറവിടം ചേർക്കുന്നതിന്, സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഉറവിടങ്ങൾ ചേർക്കുക കാണുക.

ഇഷ്ടാനുസൃത സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഉറവിടങ്ങൾക്കായുള്ള ആവശ്യകതകൾ

ഇഷ്ടാനുസൃത സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഉറവിടങ്ങൾ ചേർക്കുമ്പോൾ:

- ഉറവിടങ്ങൾ വഴി ആക്സസ് ചെയ്യേണ്ടതാണ് web ബ്രൗസർ.

- http, https പ്രോട്ടോക്കോളുകൾ മാത്രമേ പിന്തുണയ്ക്കൂ.

- GET അഭ്യർത്ഥനകൾ മാത്രമേ പിന്തുണയ്ക്കൂ; POST അഭ്യർത്ഥനകൾ അല്ല.

- ഇൻ വേരിയബിളുകളുടെ എൻകോഡിംഗ് URLs പിന്തുണയ്ക്കുന്നില്ല. IPv6 വിലാസങ്ങൾക്ക് കോളൻ സെപ്പറേറ്ററുകൾ എൻകോഡ് ചെയ്യേണ്ടത് ആവശ്യമായി വന്നേക്കാം, മിക്ക സേവനങ്ങൾക്കും ഈ എൻകോഡിംഗ് ആവശ്യമില്ല.

- മുൻകൂട്ടി നിശ്ചയിച്ച ഉറവിടങ്ങൾ ഉൾപ്പെടെ 100 ഉറവിടങ്ങൾ വരെ കോൺഫിഗർ ചെയ്യാനാകും.

- ഒരു ക്രോസ് ലോഞ്ച് സൃഷ്ടിക്കുന്നതിന് നിങ്ങൾ ഒരു അഡ്മിൻ അല്ലെങ്കിൽ സെക്യൂരിറ്റി അനലിസ്റ്റ് ഉപയോക്താവായിരിക്കണം, എന്നാൽ അവ ഉപയോഗിക്കുന്നതിന് നിങ്ങൾക്ക് ഒരു റീഡ്-ഒൺലി സെക്യൂരിറ്റി അനലിസ്റ്റാകാനും കഴിയും.

സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഉറവിടങ്ങൾ ചേർക്കുക

- ഭീഷണി ഇൻ്റലിജൻസ് സേവനങ്ങളും സുരക്ഷാ വിവരങ്ങളും ഇവൻ്റ് മാനേജ്മെൻ്റ് (SIEM) ടൂളുകളും പോലുള്ള സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഉറവിടങ്ങൾ നിങ്ങൾക്ക് ചേർക്കാൻ കഴിയും.

- മൾട്ടിഡൊമെയ്ൻ വിന്യാസങ്ങളിൽ, നിങ്ങൾക്ക് പാരൻ്റ് ഡൊമെയ്നുകളിൽ ഉറവിടങ്ങൾ കാണാനും ഉപയോഗിക്കാനും കഴിയും, എന്നാൽ നിലവിലെ ഡൊമെയ്നിൽ മാത്രമേ നിങ്ങൾക്ക് ഉറവിടങ്ങൾ സൃഷ്ടിക്കാനും എഡിറ്റുചെയ്യാനും കഴിയൂ. എല്ലാ ഡൊമെയ്നുകളിലുടനീളമുള്ള മൊത്തം ഉറവിടങ്ങളുടെ എണ്ണം 100 ആയി പരിമിതപ്പെടുത്തിയിരിക്കുന്നു.

നിങ്ങൾ ആരംഭിക്കുന്നതിന് മുമ്പ്

- നിങ്ങൾ ഒരു സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ഉപകരണത്തിലേക്കാണ് ലിങ്കുകൾ ചേർക്കുന്നതെങ്കിൽ, നിങ്ങൾ ആഗ്രഹിക്കുന്ന ലിങ്കുകൾ ഇതിനകം നിലവിലുണ്ടോയെന്ന് പരിശോധിക്കുക; നിങ്ങൾ സിസ്കോ സെക്യൂരിറ്റി അനലിറ്റിക്സും ലോഗിംഗും (പരിസരങ്ങളിൽ) കോൺഫിഗർ ചെയ്യുമ്പോൾ മിക്ക ലിങ്കുകളും നിങ്ങൾക്കായി സ്വയമേവ സൃഷ്ടിക്കപ്പെടും.

- ഇഷ്ടാനുസൃത സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഉറവിടങ്ങൾക്കായുള്ള ആവശ്യകതകൾ കാണുക.

- റിസോഴ്സിനായി ആവശ്യമെങ്കിൽ, നിങ്ങൾ ലിങ്ക് ചെയ്യും, ഒരു അക്കൗണ്ട് സൃഷ്ടിക്കുക അല്ലെങ്കിൽ നേടുക, ആക്സസ്സിന് ആവശ്യമായ ക്രെഡൻഷ്യലുകൾ. ഓപ്ഷണലായി, ആക്സസ് ആവശ്യമുള്ള ഓരോ ഉപയോക്താവിനും ക്രെഡൻഷ്യലുകൾ നൽകുകയും വിതരണം ചെയ്യുകയും ചെയ്യുക.

- നിങ്ങൾ ലിങ്ക് ചെയ്യുന്ന ഉറവിടത്തിനായുള്ള അന്വേഷണ ലിങ്കിൻ്റെ വാക്യഘടന നിർണ്ണയിക്കുക:

- ബ്രൗസർ വഴി റിസോഴ്സ് ആക്സസ്സുചെയ്യുക, ആവശ്യാനുസരണം ആ റിസോഴ്സിൻ്റെ ഡോക്യുമെൻ്റേഷൻ ഉപയോഗിച്ച്, ഒരു നിർദ്ദിഷ്ട സെർവിംഗ് തിരയുന്നതിന് ആവശ്യമായ അന്വേഷണ ലിങ്ക് രൂപപ്പെടുത്തുകampഒരു IP വിലാസം പോലെ, നിങ്ങളുടെ അന്വേഷണ ലിങ്ക് കണ്ടെത്താൻ നിങ്ങൾ ആഗ്രഹിക്കുന്ന തരത്തിലുള്ള വിവരങ്ങളുടെ le.

- ചോദ്യം പ്രവർത്തിപ്പിക്കുക, തുടർന്ന് ഫലം പകർത്തുക URL ബ്രൗസറിൻ്റെ ലൊക്കേഷൻ ബാറിൽ നിന്ന്.

- ഉദാampലെ, നിങ്ങൾക്ക് ചോദ്യം ഉണ്ടായിരിക്കാം URL https://www.talosintelligence.com/reputation_center/lookup?search=10.10.10.10.

നടപടിക്രമം

- ഘട്ടം 1

വിശകലനം > വിപുലമായ > സന്ദർഭോചിതമായ ക്രോസ് ലോഞ്ച് തിരഞ്ഞെടുക്കുക. - ഘട്ടം 2 പുതിയ ക്രോസ് ലോഞ്ച് ക്ലിക്ക് ചെയ്യുക.

ദൃശ്യമാകുന്ന ഫോമിൽ, നക്ഷത്രചിഹ്നം കൊണ്ട് അടയാളപ്പെടുത്തിയ എല്ലാ ഫീൽഡുകൾക്കും ഒരു മൂല്യം ആവശ്യമാണ്. - ഘട്ടം 3 ഒരു അദ്വിതീയ ഉറവിട നാമം നൽകുക.

- ഘട്ടം 4 വർക്കിംഗ് ഒട്ടിക്കുക URL നിങ്ങളുടെ ഉറവിടത്തിൽ നിന്ന് ഇതിലേക്ക് സ്ട്രിംഗ് ചെയ്യുക URL ടെംപ്ലേറ്റ് ഫീൽഡ്.

- ഘട്ടം 5 അന്വേഷണ സ്ട്രിംഗിലെ നിർദ്ദിഷ്ട ഡാറ്റ (ഐപി വിലാസം പോലുള്ളവ) പകരം ഉചിതമായ വേരിയബിൾ ഉപയോഗിച്ച് മാറ്റുക: നിങ്ങളുടെ കഴ്സർ സ്ഥാപിക്കുക, തുടർന്ന് ഒരു വേരിയബിളിൽ ക്ലിക്കുചെയ്യുക (ഉദാ.ample, ip) വേരിയബിൾ തിരുകാൻ ഒരിക്കൽ.

- മുൻampമുകളിലുള്ള "ബിഫോർ യു ബിഗിൻ" വിഭാഗത്തിൽ നിന്ന് le, ഫലമായി URL ഒരുപക്ഷേ https://www.talosintelligence.com/reputation_center/lookup?search={ip}.

- സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ലിങ്ക് ഉപയോഗിക്കുമ്പോൾ, {ip} വേരിയബിൾ URL ഇവൻ്റിൽ ഉപയോക്താവ് റൈറ്റ് ക്ലിക്ക് ചെയ്യുന്ന IP വിലാസം മാറ്റിസ്ഥാപിക്കും viewഎർ അല്ലെങ്കിൽ ഡാഷ്ബോർഡ്.

- ഓരോ വേരിയബിളിൻ്റെയും വിവരണത്തിനായി, വേരിയബിളിന് മുകളിൽ ഹോവർ ചെയ്യുക.

- ഓരോന്നിനും വ്യത്യസ്ത വേരിയബിളുകൾ ഉപയോഗിച്ച് ഒരൊറ്റ ഉപകരണത്തിനോ സേവനത്തിനോ വേണ്ടി നിങ്ങൾക്ക് ഒന്നിലധികം സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ലിങ്കുകൾ സൃഷ്ടിക്കാനാകും.

- സ്റ്റെപ്പ് 6 എക്സിനോടൊപ്പം ടെസ്റ്റ് ക്ലിക്ക് ചെയ്യുകample ഡാറ്റ (

) മുൻ എന്നയാളുമായുള്ള നിങ്ങളുടെ ലിങ്ക് പരിശോധിക്കാൻample ഡാറ്റ.

) മുൻ എന്നയാളുമായുള്ള നിങ്ങളുടെ ലിങ്ക് പരിശോധിക്കാൻample ഡാറ്റ. - ഘട്ടം 7 എന്തെങ്കിലും പ്രശ്നങ്ങൾ പരിഹരിക്കുക.

- ഘട്ടം 8 സംരക്ഷിക്കുക ക്ലിക്കുചെയ്യുക.

സന്ദർഭോചിതമായ ക്രോസ് ലോഞ്ച് ഉപയോഗിച്ച് ഇവൻ്റുകൾ അന്വേഷിക്കുക

നിങ്ങൾ ആരംഭിക്കുന്നതിന് മുമ്പ്

നിങ്ങൾ ആക്സസ് ചെയ്യുന്ന ഉറവിടത്തിന് ക്രെഡൻഷ്യലുകൾ ആവശ്യമാണെങ്കിൽ, നിങ്ങൾക്ക് ആ ക്രെഡൻഷ്യലുകൾ ഉണ്ടെന്ന് ഉറപ്പാക്കുക.

നടപടിക്രമം

- ഘട്ടം 1 ഇവൻ്റുകൾ കാണിക്കുന്ന ഫയർപവർ മാനേജ്മെൻ്റ് സെൻ്ററിലെ ഇനിപ്പറയുന്ന പേജുകളിൽ ഒന്നിലേക്ക് നാവിഗേറ്റ് ചെയ്യുക:

- ഒരു ഡാഷ്ബോർഡ് (ഓവർview > ഡാഷ്ബോർഡുകൾ), അല്ലെങ്കിൽ

- ഒരു പരിപാടി viewer പേജ് (ഇവൻ്റുകളുടെ പട്ടിക ഉൾപ്പെടുന്ന അനാലിസിസ് മെനുവിന് കീഴിലുള്ള ഏതെങ്കിലും മെനു ഓപ്ഷൻ.)

- ഘട്ടം 2 താൽപ്പര്യമുള്ള ഇവൻ്റിൽ വലത്-ക്ലിക്കുചെയ്ത് ഉപയോഗിക്കുന്നതിന് സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് റിസോഴ്സ് തിരഞ്ഞെടുക്കുക.

- ആവശ്യമെങ്കിൽ, ലഭ്യമായ എല്ലാ ഓപ്ഷനുകളും കാണുന്നതിന് സന്ദർഭ മെനുവിൽ താഴേക്ക് സ്ക്രോൾ ചെയ്യുക.

- നിങ്ങൾ വലത്-ക്ലിക്കുചെയ്ത ഡാറ്റ തരം നിങ്ങൾ കാണുന്ന ഓപ്ഷനുകൾ നിർണ്ണയിക്കുന്നു; ഉദാഹരണത്തിന്ample, നിങ്ങൾ ഒരു IP വിലാസത്തിൽ വലത്-ക്ലിക്കുചെയ്താൽ, IP വിലാസങ്ങൾക്ക് പ്രസക്തമായ സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഓപ്ഷനുകൾ മാത്രമേ നിങ്ങൾ കാണൂ.

- അതിനാൽ, ഉദാഹരണത്തിന്ampലെ, ടോപ്പ് അറ്റാക്കേഴ്സ് ഡാഷ്ബോർഡ് വിജറ്റിലെ ഒരു സോഴ്സ് ഐപി വിലാസത്തെക്കുറിച്ച് സിസ്കോ ടാലോസിൽ നിന്ന് ഭീഷണി ഇൻ്റലിജൻസ് ലഭിക്കുന്നതിന്, ടാലോസ് എസ്ആർസിഐപി അല്ലെങ്കിൽ ടാലോസ് ഐപി തിരഞ്ഞെടുക്കുക.

- ഒരു റിസോഴ്സിൽ ഒന്നിലധികം വേരിയബിളുകൾ ഉൾപ്പെടുന്നുവെങ്കിൽ, ഉൾപ്പെടുത്തിയിരിക്കുന്ന ഓരോ വേരിയബിളിനും സാധ്യമായ ഒരൊറ്റ മൂല്യമുള്ള ഇവൻ്റുകൾക്ക് മാത്രമേ ആ റിസോഴ്സ് തിരഞ്ഞെടുക്കാനുള്ള ഓപ്ഷൻ ലഭ്യമാകൂ.

- സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് റിസോഴ്സ് ഒരു പ്രത്യേക ബ്രൗസർ വിൻഡോയിൽ തുറക്കുന്നു.

- അന്വേഷിക്കേണ്ട ഡാറ്റയുടെ അളവ്, സ്പീഡ്, റിസോഴ്സ് ഡിമാൻഡ് എന്നിവയെ ആശ്രയിച്ച്, ചോദ്യം പ്രോസസ്സ് ചെയ്യുന്നതിന് കുറച്ച് സമയമെടുത്തേക്കാം.

- ഘട്ടം 3 ആവശ്യമെങ്കിൽ റിസോഴ്സിലേക്ക് സൈൻ ഇൻ ചെയ്യുക.

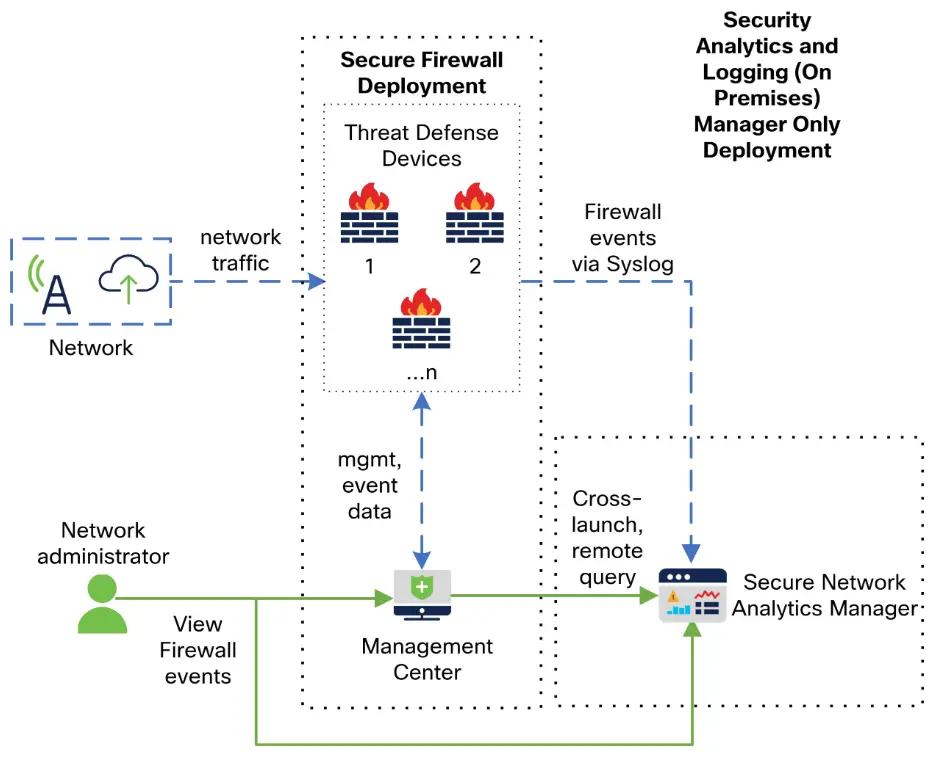

സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സിനായി ക്രോസ്-ലോഞ്ച് ലിങ്കുകൾ കോൺഫിഗർ ചെയ്യുക

- നിങ്ങൾക്ക് ഫയർപവറിലെ ഇവൻ്റ് ഡാറ്റയിൽ നിന്ന് നിങ്ങളുടെ സെക്യുർ നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ഉപകരണത്തിലെ അനുബന്ധ ഡാറ്റയിലേക്ക് ക്രോസ്-ലോഞ്ച് ചെയ്യാൻ കഴിയും.

- സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ഉൽപ്പന്നത്തെക്കുറിച്ചുള്ള കൂടുതൽ വിവരങ്ങൾക്ക്, കാണുക https://www.cisco.com/c/en/us/products/security/security-analytics-logging/index.html.

- സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ചിംഗിനെക്കുറിച്ചുള്ള പൊതുവായ വിവരങ്ങൾക്ക്, സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഉപയോഗിച്ച് ഇവൻ്റുകൾ അന്വേഷിക്കുക കാണുക.

- നിങ്ങളുടെ സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ഉപകരണത്തിലേക്ക് ഒരു കൂട്ടം ക്രോസ്-ലോഞ്ച് ലിങ്കുകൾ വേഗത്തിൽ കോൺഫിഗർ ചെയ്യാൻ ഈ നടപടിക്രമം ഉപയോഗിക്കുക.

കുറിപ്പ്

- ഈ ലിങ്കുകളിൽ പിന്നീട് മാറ്റങ്ങൾ വരുത്തണമെങ്കിൽ, ഈ നടപടിക്രമത്തിലേക്ക് മടങ്ങുക; സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ലിസ്റ്റിംഗ് പേജിൽ നിങ്ങൾക്ക് നേരിട്ട് മാറ്റങ്ങൾ വരുത്താൻ കഴിയില്ല.

- സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ഉറവിടങ്ങൾ ചേർക്കുക എന്നതിലെ നടപടിക്രമം ഉപയോഗിച്ച് നിങ്ങളുടെ സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ഉപകരണത്തിലേക്ക് ക്രോസ്-ലോഞ്ച് ചെയ്യുന്നതിന് നിങ്ങൾക്ക് സ്വമേധയാ അധിക ലിങ്കുകൾ സൃഷ്ടിക്കാൻ കഴിയും, എന്നാൽ ആ ലിങ്കുകൾ സ്വയമേവ സൃഷ്ടിച്ച ഉറവിടങ്ങളിൽ നിന്ന് സ്വതന്ത്രമായിരിക്കും, അതിനാൽ സ്വയം മാനേജുചെയ്യേണ്ടതുണ്ട് (ഇല്ലാതാക്കി, അപ്ഡേറ്റ്, മുതലായവ)

നിങ്ങൾ ആരംഭിക്കുന്നതിന് മുമ്പ്

- നിങ്ങൾക്ക് വിന്യസിച്ചതും പ്രവർത്തിക്കുന്നതുമായ ഒരു സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ഉപകരണം ഉണ്ടായിരിക്കണം.

- സിസ്കോ സെക്യൂരിറ്റി അനലിറ്റിക്സും ലോഗിംഗും ഉപയോഗിച്ച് നിങ്ങളുടെ സെക്യുർ നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ഉപകരണത്തിലേക്ക് ഫയർപവർ ഡാറ്റ അയയ്ക്കണമെങ്കിൽ, ഒരു സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ഉപകരണത്തിലെ റിമോട്ട് ഡാറ്റ സ്റ്റോറേജ് കാണുക.

നടപടിക്രമം

- ഘട്ടം 1 സിസ്റ്റം > ലോഗിംഗ് > സെക്യൂരിറ്റി അനലിറ്റിക്സ് & ലോഗിംഗ് തിരഞ്ഞെടുക്കുക.

- ഘട്ടം 2 സവിശേഷത പ്രവർത്തനക്ഷമമാക്കുക.

- ഘട്ടം 3 നിങ്ങളുടെ സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ഉപകരണത്തിൻ്റെ ഹോസ്റ്റ്നാമം അല്ലെങ്കിൽ IP വിലാസം, പോർട്ട് എന്നിവ നൽകുക. സ്ഥിരസ്ഥിതി പോർട്ട് 443 ആണ്.

- ഘട്ടം 4 സംരക്ഷിക്കുക ക്ലിക്കുചെയ്യുക.

- ഘട്ടം 5 നിങ്ങളുടെ പുതിയ ക്രോസ്-ലോഞ്ച് ലിങ്കുകൾ പരിശോധിക്കുക: വിശകലനം > വിപുലമായ > സന്ദർഭോചിതമായ ക്രോസ് ലോഞ്ച് തിരഞ്ഞെടുക്കുക. നിങ്ങൾക്ക് മാറ്റങ്ങൾ വരുത്തണമെങ്കിൽ, ഈ നടപടിക്രമത്തിലേക്ക് മടങ്ങുക; സന്ദർഭോചിതമായ ക്രോസ്-ലോഞ്ച് ലിസ്റ്റിംഗ് പേജിൽ നിങ്ങൾക്ക് നേരിട്ട് മാറ്റങ്ങൾ വരുത്താൻ കഴിയില്ല.

ഇനി എന്ത് ചെയ്യണം

- ഒരു ഇവൻ്റിൽ നിന്ന് സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ഇവൻ്റിലേക്ക് ക്രോസ്-ലോഞ്ച് ചെയ്യുന്നതിന് viewer, നിങ്ങൾക്ക് നിങ്ങളുടെ സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ക്രെഡൻഷ്യലുകൾ ആവശ്യമാണ്.

- FMC ഇവൻ്റിലെ ഒരു ഇവൻ്റിൽ നിന്ന് ക്രോസ് ലോഞ്ച് ചെയ്യാൻ viewer അല്ലെങ്കിൽ ഡാഷ്ബോർഡ്, പ്രസക്തമായ ഇവൻ്റിൻ്റെ പട്ടിക സെല്ലിൽ വലത്-ക്ലിക്കുചെയ്ത് ഉചിതമായ ഓപ്ഷൻ തിരഞ്ഞെടുക്കുക.

- അന്വേഷിക്കേണ്ട ഡാറ്റയുടെ അളവ്, വേഗത, സ്റ്റെൽത്ത് വാച്ച് മാനേജ്മെൻ്റ് കൺസോളിലെ ഡിമാൻഡ് മുതലായവയെ ആശ്രയിച്ച്, ചോദ്യം പ്രോസസ്സ് ചെയ്യുന്നതിന് കുറച്ച് സമയമെടുത്തേക്കാം.

സുരക്ഷാ ഇവൻ്റുകൾക്കായി സിസ്ലോഗ് സന്ദേശങ്ങൾ അയയ്ക്കുന്നതിനെക്കുറിച്ച്

- കണക്ഷൻ, സെക്യൂരിറ്റി ഇൻ്റലിജൻസ്, നുഴഞ്ഞുകയറ്റം എന്നിവയുമായി ബന്ധപ്പെട്ട ഡാറ്റ നിങ്ങൾക്ക് അയയ്ക്കാം file കൂടാതെ syslog വഴിയുള്ള ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ ഒരു സെക്യൂരിറ്റി ഇൻഫർമേഷൻ ആൻഡ് ഇവൻ്റ് മാനേജ്മെൻ്റ് (SIEM) ടൂളിലേക്കോ അല്ലെങ്കിൽ മറ്റൊരു ബാഹ്യ ഇവൻ്റ് സ്റ്റോറേജ്, മാനേജ്മെൻ്റ് സൊല്യൂഷനിലേക്കോ ആണ്.

- ഈ ഇവൻ്റുകൾ ചിലപ്പോൾ Snort® ഇവൻ്റുകൾ എന്നും അറിയപ്പെടുന്നു.

സെക്യൂരിറ്റി ഇവൻ്റ് ഡാറ്റ സിസ്ലോഗിലേക്ക് അയയ്ക്കുന്നതിന് സിസ്റ്റം കോൺഫിഗർ ചെയ്യുന്നതിനെക്കുറിച്ച്

സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗുകൾ അയയ്ക്കുന്നതിന് സിസ്റ്റം കോൺഫിഗർ ചെയ്യുന്നതിന്, നിങ്ങൾ ഇനിപ്പറയുന്നവ അറിയേണ്ടതുണ്ട്:

- സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശമയയ്ക്കൽ കോൺഫിഗർ ചെയ്യുന്നതിനുള്ള മികച്ച സമ്പ്രദായങ്ങൾ

- സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗുകൾക്കായുള്ള കോൺഫിഗറേഷൻ ലൊക്കേഷനുകൾ

- സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾക്ക് ബാധകമായ FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ

- ഏതെങ്കിലും നയത്തിൽ നിങ്ങൾ syslog ക്രമീകരണങ്ങളിൽ മാറ്റങ്ങൾ വരുത്തുകയാണെങ്കിൽ, മാറ്റങ്ങൾ പ്രാബല്യത്തിൽ വരുന്നതിന് നിങ്ങൾ വീണ്ടും വിന്യസിക്കണം.

സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശമയയ്ക്കൽ കോൺഫിഗർ ചെയ്യുന്നതിനുള്ള മികച്ച സമ്പ്രദായങ്ങൾ

| ഉപകരണവും പതിപ്പും | കോൺഫിഗറേഷൻ സ്ഥാനം |

| എല്ലാം | നിങ്ങൾ സിസ്ലോഗ് ഉപയോഗിക്കുകയോ ഇവൻ്റുകൾ ബാഹ്യമായി സംഭരിക്കുകയോ ചെയ്യുകയാണെങ്കിൽ, പോളിസി, റൂൾ പേരുകൾ പോലുള്ള ഒബ്ജക്റ്റ് നാമങ്ങളിൽ പ്രത്യേക പ്രതീകങ്ങൾ ഒഴിവാക്കുക. വസ്തുക്കളുടെ പേരുകളിൽ കോമകൾ പോലുള്ള പ്രത്യേക പ്രതീകങ്ങൾ അടങ്ങിയിരിക്കരുത്, അത് സ്വീകരിക്കുന്ന ആപ്ലിക്കേഷൻ സെപ്പറേറ്ററായി ഉപയോഗിച്ചേക്കാം. |

| ഫയർ പവർ ഭീഷണി പ്രതിരോധം | 1. FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ കോൺഫിഗർ ചെയ്യുക (ഉപകരണങ്ങൾ > പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ > ഭീഷണി പ്രതിരോധ ക്രമീകരണങ്ങൾ > സിസ്ലോഗ്.)

സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾക്ക് ബാധകമായ FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങളും കാണുക. 2. നിങ്ങളുടെ ആക്സസ് കൺട്രോൾ പോളിസി ലോഗിംഗ് ടാബിൽ, FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ ഉപയോഗിക്കാൻ തിരഞ്ഞെടുക്കുക. 3. (ഇൻട്രൂഷൻ ഇവൻ്റുകൾക്കായി) നിങ്ങളുടെ ആക്സസ് കൺട്രോൾ പോളിസി ലോഗിംഗ് ടാബിലെ ക്രമീകരണങ്ങൾ ഉപയോഗിക്കുന്നതിന് നുഴഞ്ഞുകയറ്റ നയങ്ങൾ കോൺഫിഗർ ചെയ്യുക. (ഇതാണ് സ്ഥിരസ്ഥിതി.)

ഈ ക്രമീകരണങ്ങളിലൊന്നും അസാധുവാക്കുന്നത് ശുപാർശ ചെയ്യുന്നില്ല. അവശ്യ വിശദാംശങ്ങൾക്ക്, FTD ഉപകരണങ്ങളിൽ നിന്ന് സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾ അയയ്ക്കുക കാണുക. |

| മറ്റെല്ലാ ഉപകരണങ്ങളും | 1. ഒരു അലേർട്ട് പ്രതികരണം സൃഷ്ടിക്കുക.

2. അലേർട്ട് പ്രതികരണം ഉപയോഗിക്കുന്നതിന് പ്രവേശന നിയന്ത്രണ നയം ലോഗിംഗ് കോൺഫിഗർ ചെയ്യുക. 3. (ഇൻട്രൂഷൻ ഇവൻ്റുകൾക്കായി) നുഴഞ്ഞുകയറ്റ നയങ്ങളിൽ syslog ക്രമീകരണങ്ങൾ കോൺഫിഗർ ചെയ്യുക. പൂർണ്ണമായ വിശദാംശങ്ങൾക്ക്, ക്ലാസിക് ഉപകരണങ്ങളിൽ നിന്ന് സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾ അയയ്ക്കുക കാണുക. |

FTD ഉപകരണങ്ങളിൽ നിന്ന് സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾ അയയ്ക്കുക

സുരക്ഷാ ഇവൻ്റുകൾക്കായി സിസ്ലോഗ് സന്ദേശങ്ങൾ അയയ്ക്കുന്നതിനുള്ള മികച്ച പരിശീലന കോൺഫിഗറേഷൻ ഈ നടപടിക്രമം രേഖപ്പെടുത്തുന്നു (കണക്ഷൻ, സുരക്ഷയുമായി ബന്ധപ്പെട്ട കണക്ഷൻ, നുഴഞ്ഞുകയറ്റം, file, കൂടാതെ ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ) ഫയർപവർ ത്രെറ്റ് ഡിഫൻസ് ഉപകരണങ്ങളിൽ നിന്ന്.

കുറിപ്പ്

പല ഫയർപവർ ത്രെറ്റ് ഡിഫൻസ് സിസ്ലോഗ് ക്രമീകരണങ്ങളും സുരക്ഷാ ഇവൻ്റുകൾക്ക് ബാധകമല്ല. ഈ നടപടിക്രമത്തിൽ വിവരിച്ചിരിക്കുന്ന ഓപ്ഷനുകൾ മാത്രം കോൺഫിഗർ ചെയ്യുക.

നിങ്ങൾ ആരംഭിക്കുന്നതിന് മുമ്പ്

- എഫ്എംസിയിൽ, സുരക്ഷാ ഇവൻ്റുകൾ സൃഷ്ടിക്കാൻ നയങ്ങൾ കോൺഫിഗർ ചെയ്യുകയും നിങ്ങൾ കാണാൻ പ്രതീക്ഷിക്കുന്ന ഇവൻ്റുകൾ വിശകലന മെനുവിന് കീഴിലുള്ള ബാധകമായ പട്ടികകളിൽ ദൃശ്യമാകുന്നുണ്ടോയെന്ന് പരിശോധിക്കുകയും ചെയ്യുക.

- syslog സെർവർ IP വിലാസം, പോർട്ട്, പ്രോട്ടോക്കോൾ (UDP അല്ലെങ്കിൽ TCP) എന്നിവ ശേഖരിക്കുക:

- നിങ്ങളുടെ ഉപകരണങ്ങൾക്ക് syslog സെർവറിൽ(കളിൽ) എത്തിച്ചേരാനാകുമെന്ന് ഉറപ്പാക്കുക.

- സിസ്ലോഗ് സെർവറിന്(കൾ) റിമോട്ട് സന്ദേശങ്ങൾ സ്വീകരിക്കാനാകുമെന്ന് സ്ഥിരീകരിക്കുക.

- കണക്ഷൻ ലോഗിംഗിനെക്കുറിച്ചുള്ള പ്രധാന വിവരങ്ങൾക്ക്, കണക്ഷൻ ലോഗിംഗ് എന്ന അധ്യായം കാണുക.

നടപടിക്രമം

- ഘട്ടം 1 നിങ്ങളുടെ ഫയർപവർ ത്രെറ്റ് ഡിഫൻസ് ഉപകരണത്തിനായി സിസ്ലോഗ് ക്രമീകരണങ്ങൾ കോൺഫിഗർ ചെയ്യുക:

- ഉപകരണങ്ങൾ > പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ ക്ലിക്ക് ചെയ്യുക.

- നിങ്ങളുടെ ഫയർപവർ ത്രെറ്റ് ഡിഫൻസ് ഉപകരണവുമായി ബന്ധപ്പെട്ട പ്ലാറ്റ്ഫോം ക്രമീകരണ നയം എഡിറ്റ് ചെയ്യുക.

- ഇടത് നാവിഗേഷൻ പാളിയിൽ, Syslog ക്ലിക്ക് ചെയ്യുക.

- സിസ്ലോഗ് സെർവറുകൾ ക്ലിക്കുചെയ്ത് സെർവർ, പ്രോട്ടോക്കോൾ, ഇൻ്റർഫേസ്, അനുബന്ധ വിവരങ്ങൾ എന്നിവ നൽകുന്നതിന് ചേർക്കുക ക്ലിക്കുചെയ്യുക. ഈ പേജിലെ ഓപ്ഷനുകളെക്കുറിച്ച് നിങ്ങൾക്ക് ചോദ്യങ്ങളുണ്ടെങ്കിൽ, ഒരു സിസ്ലോഗ് സെർവർ കോൺഫിഗർ ചെയ്യുക കാണുക.

- Syslog Settings ക്ലിക്ക് ചെയ്ത് ഇനിപ്പറയുന്ന ക്രമീകരണങ്ങൾ കോൺഫിഗർ ചെയ്യുക:

- ടൈംസ്റ്റ് പ്രവർത്തനക്ഷമമാക്കുകamp Syslog സന്ദേശങ്ങളിൽ

- ടൈംസ്റ്റ്amp ഫോർമാറ്റ്

- Syslog ഉപകരണ ഐഡി പ്രവർത്തനക്ഷമമാക്കുക

- ലോഗിംഗ് സെറ്റപ്പ് ക്ലിക്ക് ചെയ്യുക.

- EMBLEM ഫോർമാറ്റിൽ syslogs അയക്കണോ വേണ്ടയോ എന്ന് തിരഞ്ഞെടുക്കുക.

- നിങ്ങളുടെ ക്രമീകരണങ്ങൾ സംരക്ഷിക്കുക.

- ഘട്ടം 2 ആക്സസ് കൺട്രോൾ പോളിസിക്കായി പൊതുവായ ലോഗിംഗ് ക്രമീകരണങ്ങൾ കോൺഫിഗർ ചെയ്യുക (ഉൾപ്പെടെ file കൂടാതെ ക്ഷുദ്രവെയർ ലോഗിംഗും):

- നയങ്ങൾ > ആക്സസ് കൺട്രോൾ ക്ലിക്ക് ചെയ്യുക.

- ബാധകമായ ആക്സസ് നിയന്ത്രണ നയം എഡിറ്റ് ചെയ്യുക.

- ലോഗിംഗ് ക്ലിക്ക് ചെയ്യുക.

- FTD 6.3 ഉം അതിനുശേഷമുള്ളതും തിരഞ്ഞെടുക്കുക: ഉപകരണത്തിൽ വിന്യസിച്ചിരിക്കുന്ന FTD പ്ലാറ്റ്ഫോം ക്രമീകരണ നയത്തിൽ കോൺഫിഗർ ചെയ്തിരിക്കുന്ന syslog ക്രമീകരണങ്ങൾ ഉപയോഗിക്കുക.

- (ഓപ്ഷണൽ) ഒരു സിസ്ലോഗ് തീവ്രത തിരഞ്ഞെടുക്കുക.

- നിങ്ങൾ അയച്ചാൽ file കൂടാതെ ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ, Send Syslog സന്ദേശങ്ങൾ തിരഞ്ഞെടുക്കുക File കൂടാതെ ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ.

- സേവ് ക്ലിക്ക് ചെയ്യുക.

- ഘട്ടം 3 ആക്സസ് കൺട്രോൾ പോളിസിക്കായി സുരക്ഷയുമായി ബന്ധപ്പെട്ട കണക്ഷൻ ഇവൻ്റുകൾക്കായി ലോഗിംഗ് പ്രവർത്തനക്ഷമമാക്കുക:

- അതേ ആക്സസ് കൺട്രോൾ പോളിസിയിൽ, സെക്യൂരിറ്റി ഇൻ്റലിജൻസ് ടാബിൽ ക്ലിക്ക് ചെയ്യുക.

- ഇനിപ്പറയുന്ന ഓരോ ലൊക്കേഷനിലും, ലോഗിംഗ് ക്ലിക്ക് ചെയ്യുക (

) കൂടാതെ കണക്ഷനുകളുടെയും സിസ്ലോഗ് സെർവറിൻ്റെയും തുടക്കവും അവസാനവും പ്രവർത്തനക്ഷമമാക്കുക:

) കൂടാതെ കണക്ഷനുകളുടെയും സിസ്ലോഗ് സെർവറിൻ്റെയും തുടക്കവും അവസാനവും പ്രവർത്തനക്ഷമമാക്കുക:

- DNS നയത്തിന് പുറമെ.

- ബ്ലോക്ക് ലിസ്റ്റ് ബോക്സിൽ, നെറ്റ്വർക്കുകൾക്കും വേണ്ടിയും URLs.

- സേവ് ക്ലിക്ക് ചെയ്യുക.

- ഘട്ടം 4 ആക്സസ് കൺട്രോൾ പോളിസിയിലെ ഓരോ നിയമത്തിനും സിസ്ലോഗ് ലോഗിംഗ് പ്രവർത്തനക്ഷമമാക്കുക:

- അതേ ആക്സസ് കൺട്രോൾ പോളിസിയിൽ, റൂൾസ് ടാബിൽ ക്ലിക്ക് ചെയ്യുക.

- എഡിറ്റ് ചെയ്യാൻ ഒരു റൂൾ ക്ലിക്ക് ചെയ്യുക.

- റൂളിലെ ലോഗിംഗ് ടാബിൽ ക്ലിക്ക് ചെയ്യുക.

- കണക്ഷനുകളുടെ തുടക്കമോ അവസാനമോ അല്ലെങ്കിൽ രണ്ടും ലോഗ് ചെയ്യണോ എന്ന് തിരഞ്ഞെടുക്കുക.

(കണക്ഷൻ ലോഗിംഗ് ധാരാളം ഡാറ്റ സൃഷ്ടിക്കുന്നു; തുടക്കവും അവസാനവും ലോഗിൻ ചെയ്യുന്നത് അതിൻ്റെ ഇരട്ടിയോളം ഡാറ്റ സൃഷ്ടിക്കുന്നു. എല്ലാ കണക്ഷനും തുടക്കത്തിലും അവസാനത്തിലും ലോഗ് ചെയ്യാൻ കഴിയില്ല.) - നിങ്ങൾ ലോഗിൻ ചെയ്യുകയാണെങ്കിൽ file ഇവൻ്റുകൾ, ലോഗ് തിരഞ്ഞെടുക്കുക Files.

- Syslog സെർവർ പ്രവർത്തനക്ഷമമാക്കുക.

- “ആക്സസ് കൺട്രോൾ ലോഗിംഗിൽ ഡിഫോൾട്ട് സിസ്ലോഗ് കോൺഫിഗറേഷൻ ഉപയോഗിക്കുന്നു” എന്നതാണു റൂൾ എന്ന് സ്ഥിരീകരിക്കുക.

- ചേർക്കുക ക്ലിക്ക് ചെയ്യുക.

- പോളിസിയിലെ ഓരോ നിയമത്തിനും ആവർത്തിക്കുക.

- ഘട്ടം 5 നിങ്ങൾ നുഴഞ്ഞുകയറ്റ സംഭവങ്ങൾ അയയ്ക്കുകയാണെങ്കിൽ:

- നിങ്ങളുടെ പ്രവേശന നിയന്ത്രണ നയവുമായി ബന്ധപ്പെട്ട നുഴഞ്ഞുകയറ്റ നയത്തിലേക്ക് നാവിഗേറ്റുചെയ്യുക.

- നിങ്ങളുടെ നുഴഞ്ഞുകയറ്റ നയത്തിൽ, വിപുലമായ ക്രമീകരണങ്ങൾ > സിസ്ലോഗ് അലേർട്ടിംഗ് > പ്രവർത്തനക്ഷമമാക്കി ക്ലിക്കുചെയ്യുക.

- ആവശ്യമെങ്കിൽ, എഡിറ്റ് ക്ലിക്ക് ചെയ്യുക

- ഓപ്ഷനുകൾ നൽകുക:

ഓപ്ഷൻ മൂല്യം ലോഗിംഗ് ഹോസ്റ്റ് നിങ്ങൾ മറ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾ അയയ്ക്കുന്നതിനേക്കാൾ മറ്റൊരു സിസ്ലോഗ് സെർവറിലേക്ക് നുഴഞ്ഞുകയറ്റ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾ അയയ്ക്കുന്നില്ലെങ്കിൽ, നിങ്ങൾ മുകളിൽ കോൺഫിഗർ ചെയ്ത ക്രമീകരണങ്ങൾ ഉപയോഗിക്കാൻ ഇത് ശൂന്യമായി വിടുക. സൗകര്യം നിങ്ങൾ ഈ പേജിൽ ഒരു ലോഗിംഗ് ഹോസ്റ്റ് വ്യക്തമാക്കിയാൽ മാത്രമേ ഈ ക്രമീകരണം ബാധകമാകൂ. വിവരണങ്ങൾക്കായി, സിസ്ലോഗ് അലേർട്ട് സൗകര്യങ്ങൾ കാണുക.

തീവ്രത നിങ്ങൾ ഈ പേജിൽ ഒരു ലോഗിംഗ് ഹോസ്റ്റ് വ്യക്തമാക്കിയാൽ മാത്രമേ ഈ ക്രമീകരണം ബാധകമാകൂ. വിവരണങ്ങൾക്കായി, Syslog തീവ്രത ലെവലുകൾ കാണുക.

- തിരികെ ക്ലിക്ക് ചെയ്യുക.

- ഇടത് നാവിഗേഷൻ പാളിയിലെ നയ വിവരങ്ങൾ ക്ലിക്ക് ചെയ്യുക.

- മാറ്റങ്ങൾ വരുത്തുക ക്ലിക്കുചെയ്യുക.

ഇനി എന്ത് ചെയ്യണം

- (ഓപ്ഷണൽ) വ്യക്തിഗത നയങ്ങൾക്കും നിയമങ്ങൾക്കുമായി വ്യത്യസ്ത ലോഗിംഗ് ക്രമീകരണങ്ങൾ കോൺഫിഗർ ചെയ്യുക. കണക്ഷൻ, സെക്യൂരിറ്റി ഇൻ്റലിജൻസ് ഇവൻ്റുകൾ (എല്ലാ ഉപകരണങ്ങളും) എന്നിവയ്ക്കായുള്ള സിസ്ലോഗുകൾക്കായുള്ള കോൺഫിഗറേഷൻ ലൊക്കേഷനുകളിൽ ബാധകമായ പട്ടിക വരികൾ കാണുക.

- ഈ ക്രമീകരണങ്ങൾക്ക് സിസ്ലോഗ് അലേർട്ട് പ്രതികരണങ്ങൾ ആവശ്യമാണ്, അവ ഒരു സിസ്ലോഗ് അലേർട്ട് പ്രതികരണം സൃഷ്ടിക്കുന്നതിൽ വിവരിച്ചിരിക്കുന്നതുപോലെ കോൺഫിഗർ ചെയ്തിരിക്കുന്നു. ഈ നടപടിക്രമത്തിൽ നിങ്ങൾ കോൺഫിഗർ ചെയ്ത പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ അവർ ഉപയോഗിക്കുന്നില്ല.

- ക്ലാസിക് ഉപകരണങ്ങൾക്കായി സെക്യൂരിറ്റി ഇവൻ്റ് സിസ്ലോഗ് ലോഗിംഗ് കോൺഫിഗർ ചെയ്യുന്നതിന്, ക്ലാസിക് ഉപകരണങ്ങളിൽ നിന്ന് സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾ അയയ്ക്കുക എന്നത് കാണുക.

- നിങ്ങൾ മാറ്റങ്ങൾ വരുത്തിയാൽ, നിയന്ത്രിത ഉപകരണങ്ങളിലേക്ക് നിങ്ങളുടെ മാറ്റങ്ങൾ വിന്യസിക്കുക.

ക്ലാസിക് ഉപകരണങ്ങളിൽ നിന്ന് സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾ അയയ്ക്കുക

നിങ്ങൾ ആരംഭിക്കുന്നതിന് മുമ്പ്

- സുരക്ഷാ ഇവൻ്റുകൾ സൃഷ്ടിക്കാൻ നയങ്ങൾ കോൺഫിഗർ ചെയ്യുക.

- നിങ്ങളുടെ ഉപകരണങ്ങൾക്ക് syslog സെർവറിൽ(കളിൽ) എത്തിച്ചേരാനാകുമെന്ന് ഉറപ്പാക്കുക.

- സിസ്ലോഗ് സെർവറിന്(കൾ) റിമോട്ട് സന്ദേശങ്ങൾ സ്വീകരിക്കാനാകുമെന്ന് സ്ഥിരീകരിക്കുക.

- കണക്ഷൻ ലോഗിംഗിനെക്കുറിച്ചുള്ള പ്രധാന വിവരങ്ങൾക്ക്, കണക്ഷൻ ലോഗിംഗ് എന്ന അധ്യായം കാണുക.

നടപടിക്രമം

- ഘട്ടം 1 നിങ്ങളുടെ ക്ലാസിക് ഉപകരണങ്ങൾക്കായി ഒരു അലേർട്ട് പ്രതികരണം കോൺഫിഗർ ചെയ്യുക: ഒരു സിസ്ലോഗ് അലേർട്ട് പ്രതികരണം സൃഷ്ടിക്കുന്നത് കാണുക.

- ഘട്ടം 2 ആക്സസ് കൺട്രോൾ പോളിസിയിൽ syslog ക്രമീകരണങ്ങൾ കോൺഫിഗർ ചെയ്യുക:

- നയങ്ങൾ > ആക്സസ് കൺട്രോൾ ക്ലിക്ക് ചെയ്യുക.

- ബാധകമായ ആക്സസ് നിയന്ത്രണ നയം എഡിറ്റ് ചെയ്യുക.

- ലോഗിംഗ് ക്ലിക്ക് ചെയ്യുക.

- നിർദ്ദിഷ്ട syslog അലേർട്ട് ഉപയോഗിച്ച് അയയ്ക്കുക തിരഞ്ഞെടുക്കുക.

- നിങ്ങൾ മുകളിൽ സൃഷ്ടിച്ച സിസ്ലോഗ് അലേർട്ട് തിരഞ്ഞെടുക്കുക.

- സേവ് ക്ലിക്ക് ചെയ്യുക.

- ഘട്ടം 3 നിങ്ങൾ അയയ്ക്കുകയാണെങ്കിൽ file കൂടാതെ ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ:

- ഇതിനായി Send Syslog സന്ദേശങ്ങൾ തിരഞ്ഞെടുക്കുക File കൂടാതെ ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ.

- സേവ് ക്ലിക്ക് ചെയ്യുക.

- ഘട്ടം 4 നിങ്ങൾ നുഴഞ്ഞുകയറ്റ സംഭവങ്ങൾ അയയ്ക്കുകയാണെങ്കിൽ:

- നിങ്ങളുടെ പ്രവേശന നിയന്ത്രണ നയവുമായി ബന്ധപ്പെട്ട നുഴഞ്ഞുകയറ്റ നയത്തിലേക്ക് നാവിഗേറ്റുചെയ്യുക.

- നിങ്ങളുടെ നുഴഞ്ഞുകയറ്റ നയത്തിൽ, വിപുലമായ ക്രമീകരണങ്ങൾ > സിസ്ലോഗ് അലേർട്ടിംഗ് > പ്രവർത്തനക്ഷമമാക്കി ക്ലിക്കുചെയ്യുക.

- ആവശ്യമെങ്കിൽ, എഡിറ്റ് ക്ലിക്ക് ചെയ്യുക

- ഓപ്ഷനുകൾ നൽകുക:

ഓപ്ഷൻ മൂല്യം ലോഗിംഗ് ഹോസ്റ്റ് നിങ്ങൾ മറ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾ അയയ്ക്കുന്നതിനേക്കാൾ മറ്റൊരു സിസ്ലോഗ് സെർവറിലേക്ക് നുഴഞ്ഞുകയറ്റ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾ അയയ്ക്കുന്നില്ലെങ്കിൽ, നിങ്ങൾ മുകളിൽ കോൺഫിഗർ ചെയ്ത ക്രമീകരണങ്ങൾ ഉപയോഗിക്കാൻ ഇത് ശൂന്യമായി വിടുക. സൗകര്യം നിങ്ങൾ ഈ പേജിൽ ഒരു ലോഗിംഗ് ഹോസ്റ്റ് വ്യക്തമാക്കിയാൽ മാത്രമേ ഈ ക്രമീകരണം ബാധകമാകൂ. സിസ്ലോഗ് അലേർട്ട് സൗകര്യങ്ങൾ കാണുക.

തീവ്രത നിങ്ങൾ ഈ പേജിൽ ഒരു ലോഗിംഗ് ഹോസ്റ്റ് വ്യക്തമാക്കിയാൽ മാത്രമേ ഈ ക്രമീകരണം ബാധകമാകൂ. Syslog തീവ്രത ലെവലുകൾ കാണുക.

- തിരികെ ക്ലിക്ക് ചെയ്യുക.

- ഇടത് നാവിഗേഷൻ പാളിയിലെ നയ വിവരങ്ങൾ ക്ലിക്ക് ചെയ്യുക.

- മാറ്റങ്ങൾ വരുത്തുക ക്ലിക്കുചെയ്യുക.

ഇനി എന്ത് ചെയ്യണം

- (ഓപ്ഷണൽ) വ്യക്തിഗത ആക്സസ് നിയന്ത്രണ നിയമങ്ങൾക്കായി വ്യത്യസ്ത ലോഗിംഗ് ക്രമീകരണങ്ങൾ കോൺഫിഗർ ചെയ്യുക. കണക്ഷൻ, സെക്യൂരിറ്റി ഇൻ്റലിജൻസ് ഇവൻ്റുകൾ (എല്ലാ ഉപകരണങ്ങളും) എന്നിവയ്ക്കായുള്ള സിസ്ലോഗുകൾക്കായുള്ള കോൺഫിഗറേഷൻ ലൊക്കേഷനുകളിൽ ബാധകമായ പട്ടിക വരികൾ കാണുക. ഈ ക്രമീകരണങ്ങൾക്ക് സിസ്ലോഗ് അലേർട്ട് പ്രതികരണങ്ങൾ ആവശ്യമാണ്, അവ ഒരു സിസ്ലോഗ് അലേർട്ട് പ്രതികരണം സൃഷ്ടിക്കുന്നതിൽ വിവരിച്ചിരിക്കുന്നതുപോലെ കോൺഫിഗർ ചെയ്തിരിക്കുന്നു. നിങ്ങൾ മുകളിൽ കോൺഫിഗർ ചെയ്ത ക്രമീകരണങ്ങൾ അവർ ഉപയോഗിക്കുന്നില്ല.

- FTD ഉപകരണങ്ങൾക്കായി സെക്യൂരിറ്റി ഇവൻ്റ് സിസ്ലോഗ് ലോഗിംഗ് കോൺഫിഗർ ചെയ്യുന്നതിന്, FTD ഉപകരണങ്ങളിൽ നിന്ന് സെൻഡ് സെക്യൂരിറ്റി ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾ കാണുക.

സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗുകൾക്കായുള്ള കോൺഫിഗറേഷൻ ലൊക്കേഷനുകൾ

- കണക്ഷനും സെക്യൂരിറ്റി ഇൻ്റലിജൻസ് ഇവൻ്റുകൾക്കുമുള്ള സിസ്ലോഗുകൾക്കായുള്ള കോൺഫിഗറേഷൻ ലൊക്കേഷനുകൾ (എല്ലാ ഉപകരണങ്ങളും)12

- നുഴഞ്ഞുകയറ്റ പരിപാടികൾക്കുള്ള സിസ്ലോഗുകൾക്കായുള്ള കോൺഫിഗറേഷൻ ലൊക്കേഷനുകൾ (FTD ഉപകരണങ്ങൾ)

- നുഴഞ്ഞുകയറ്റ പരിപാടികൾക്കായുള്ള സിസ്ലോഗുകൾക്കായുള്ള കോൺഫിഗറേഷൻ ലൊക്കേഷനുകൾ (FTD ഒഴികെയുള്ള ഉപകരണങ്ങൾ)

- സിസ്ലോഗുകൾക്കായുള്ള കോൺഫിഗറേഷൻ ലൊക്കേഷനുകൾ File കൂടാതെ ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ

കണക്ഷൻ, സെക്യൂരിറ്റി ഇൻ്റലിജൻസ് ഇവൻ്റുകൾക്കുള്ള സിസ്ലോഗുകൾക്കുള്ള കോൺഫിഗറേഷൻ ലൊക്കേഷനുകൾ (എല്ലാ ഉപകരണങ്ങളും)

ലോഗിംഗ് ക്രമീകരണങ്ങൾ ക്രമീകരിക്കുന്നതിന് നിരവധി സ്ഥലങ്ങളുണ്ട്. നിങ്ങൾക്ക് ആവശ്യമുള്ള ഓപ്ഷനുകൾ സജ്ജീകരിച്ചിട്ടുണ്ടെന്ന് ഉറപ്പാക്കാൻ ചുവടെയുള്ള പട്ടിക ഉപയോഗിക്കുക.

പ്രധാനപ്പെട്ടത്

- സിസ്ലോഗ് സജ്ജീകരണങ്ങൾ ക്രമീകരിക്കുമ്പോൾ, പ്രത്യേകിച്ച് മറ്റ് കോൺഫിഗറേഷനുകളിൽ നിന്നും പാരമ്പര്യമായി ലഭിച്ച ഡിഫോൾട്ടുകൾ ഉപയോഗിക്കുമ്പോൾ ശ്രദ്ധയോടെ ശ്രദ്ധിക്കുക. താഴെയുള്ള പട്ടികയിൽ സൂചിപ്പിച്ചിരിക്കുന്നതുപോലെ, മാനേജ് ചെയ്യപ്പെടുന്ന എല്ലാ ഉപകരണ മോഡലുകൾക്കും സോഫ്റ്റ്വെയർ പതിപ്പുകൾക്കും ചില ഓപ്ഷനുകൾ ലഭ്യമായേക്കില്ല.

- കണക്ഷൻ ലോഗിംഗ് കോൺഫിഗർ ചെയ്യുമ്പോൾ പ്രധാനപ്പെട്ട വിവരങ്ങൾക്ക്, കണക്ഷൻ ലോഗിംഗ് എന്ന അധ്യായം കാണുക.

| കോൺഫിഗറേഷൻ സ്ഥാനം | വിവരണം ഒപ്പം കൂടുതൽ വിവരങ്ങൾ |

| ഉപകരണങ്ങൾ > പ്ലാറ്റ്ഫോം ക്രമീകരണം, ത്രെറ്റ് ഡിഫൻസ് ക്രമീകരണ നയം, സിസ്ലോഗ് | ഫയർപവർ ത്രെറ്റ് ഡിഫൻസ് ഉപകരണങ്ങൾക്ക് മാത്രമേ ഈ ഓപ്ഷൻ ബാധകമാകൂ.

നിങ്ങൾ ഇവിടെ കോൺഫിഗർ ചെയ്യുന്ന ക്രമീകരണങ്ങൾ ഒരു ആക്സസ് കൺട്രോൾ നയത്തിനായുള്ള ലോഗിംഗ് ക്രമീകരണങ്ങളിൽ വ്യക്തമാക്കുകയും തുടർന്ന് ഉപയോഗിക്കുകയോ അസാധുവാക്കുകയോ ചെയ്യാം ഈ പട്ടികയിൽ ശേഷിക്കുന്ന നയങ്ങളും നിയമങ്ങളും. സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾക്കും സിസ്ലോഗ്, ഉപവിഷയങ്ങൾ എന്നിവയ്ക്കും ബാധകമായ FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ കാണുക. |

| നയങ്ങൾ > പ്രവേശന നിയന്ത്രണം, , ലോഗിംഗ് | നിങ്ങൾ ഇവിടെ കോൺഫിഗർ ചെയ്യുന്ന ക്രമീകരണങ്ങൾ എല്ലാ കണക്ഷൻ, സെക്യൂരിറ്റി ഇൻ്റലിജൻസ് ഇവൻ്റുകൾക്കുമുള്ള സിസ്ലോഗുകൾക്കായുള്ള ഡിഫോൾട്ട് ക്രമീകരണങ്ങളാണ്, ഈ ടേബിളിൻ്റെ ശേഷിക്കുന്ന വരികളിൽ വ്യക്തമാക്കിയിട്ടുള്ള സ്ഥാനങ്ങളിലെ ഡിസെൻഡൻ്റ് പോളിസികളിലെയും നിയമങ്ങളിലെയും ഡിഫോൾട്ടുകൾ നിങ്ങൾ അസാധുവാക്കുന്നില്ലെങ്കിൽ.

FTD ഉപകരണങ്ങൾക്കായി ശുപാർശ ചെയ്യുന്ന ക്രമീകരണം: FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ ഉപയോഗിക്കുക. വിവരങ്ങൾക്ക്, സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾക്കും സിസ്ലോഗിനെക്കുറിച്ചും ഉപവിഷയങ്ങളെക്കുറിച്ചും ബാധകമാകുന്ന FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ കാണുക. മറ്റെല്ലാ ഉപകരണങ്ങൾക്കും ആവശ്യമായ ക്രമീകരണം: ഒരു syslog അലേർട്ട് ഉപയോഗിക്കുക. നിങ്ങൾ ഒരു സിസ്ലോഗ് അലേർട്ട് വ്യക്തമാക്കുകയാണെങ്കിൽ, ഒരു സിസ്ലോഗ് അലേർട്ട് പ്രതികരണം സൃഷ്ടിക്കുന്നത് കാണുക. ലോഗിംഗ് ടാബിലെ ക്രമീകരണങ്ങളെക്കുറിച്ചുള്ള കൂടുതൽ വിവരങ്ങൾക്ക്, ആക്സസ് നിയന്ത്രണ നയങ്ങൾക്കായുള്ള ലോഗിംഗ് ക്രമീകരണങ്ങൾ കാണുക. |

| നയങ്ങൾ > പ്രവേശന നിയന്ത്രണം, , നിയമങ്ങൾ, ഡിഫോൾട്ട് പ്രവർത്തനം വരി,

ലോഗിംഗ് ( |

ഒരു ആക്സസ് കൺട്രോൾ പോളിസിയുമായി ബന്ധപ്പെട്ട ഡിഫോൾട്ട് പ്രവർത്തനത്തിനുള്ള ലോഗിംഗ് ക്രമീകരണം.

ആക്സസ് കൺട്രോൾ റൂൾസ് ചാപ്റ്ററിൽ ലോഗ് ചെയ്യുന്നതിനെ കുറിച്ചുള്ള വിവരങ്ങൾ കാണുക, ഒരു പോളിസി ഡിഫോൾട്ട് ആക്ഷൻ ഉപയോഗിച്ച് കണക്ഷനുകൾ ലോഗിംഗ് ചെയ്യുക. |

| നയങ്ങൾ > പ്രവേശന നിയന്ത്രണം, , നിയമങ്ങൾ, , ലോഗിംഗ് | ഒരു ആക്സസ് കൺട്രോൾ പോളിസിയിലെ ഒരു പ്രത്യേക നിയമത്തിനായുള്ള ലോഗിംഗ് ക്രമീകരണം.

ആക്സസ് കൺട്രോൾ റൂൾസ് അധ്യായത്തിൽ ലോഗ് ചെയ്യുന്നതിനെക്കുറിച്ചുള്ള വിവരങ്ങൾ കാണുക. |

| നയങ്ങൾ > പ്രവേശന നിയന്ത്രണം, , സുരക്ഷാ ഇന്റലിജൻസ്,

ലോഗിംഗ് ( |

സെക്യൂരിറ്റി ഇൻ്റലിജൻസ് ബ്ലോക്ക് ലിസ്റ്റുകൾക്കായുള്ള ലോഗിംഗ് ക്രമീകരണങ്ങൾ. കോൺഫിഗർ ചെയ്യാൻ ഈ ബട്ടണുകളിൽ ക്ലിക്ക് ചെയ്യുക:

• DNS ബ്ലോക്ക് ലിസ്റ്റ് ലോഗിംഗ് ഓപ്ഷനുകൾ • URL ലിസ്റ്റ് ലോഗിംഗ് ഓപ്ഷനുകൾ തടയുക • നെറ്റ്വർക്ക് ബ്ലോക്ക് ലിസ്റ്റ് ലോഗിംഗ് ഓപ്ഷനുകൾ (തടഞ്ഞ ലിസ്റ്റിലെ IP വിലാസങ്ങൾക്കായി)

മുൻവ്യവസ്ഥകൾ വിഭാഗവും ഉപവിഷയങ്ങളും ലിങ്കുകളും ഉൾപ്പെടെയുള്ള സുരക്ഷാ ഇൻ്റലിജൻസ് കോൺഫിഗർ ചെയ്യുക കാണുക. |

| നയങ്ങൾ > എസ്എസ്എൽ, ,

ഡിഫോൾട്ട് പ്രവർത്തനം വരി, ലോഗിംഗ് ( |

ഒരു SSL നയവുമായി ബന്ധപ്പെട്ട ഡിഫോൾട്ട് പ്രവർത്തനത്തിനായുള്ള ലോഗിംഗ് ക്രമീകരണം.

ഒരു പോളിസി ഡിഫോൾട്ട് ആക്ഷൻ ഉപയോഗിച്ച് ലോഗിംഗ് കണക്ഷനുകൾ കാണുക. |

| നയങ്ങൾ > എസ്എസ്എൽ, , , ലോഗിംഗ് | SSL നിയമങ്ങൾക്കായുള്ള ലോഗിംഗ് ക്രമീകരണങ്ങൾ.

TLS/SSL റൂൾ ഘടകങ്ങൾ കാണുക. |

| നയങ്ങൾ > പ്രിഫിൽറ്റർ, ,

ഡിഫോൾട്ട് പ്രവർത്തനം വരി, ലോഗിംഗ് ( |

ഒരു പ്രിഫിൽട്ടർ നയവുമായി ബന്ധപ്പെട്ട ഡിഫോൾട്ട് പ്രവർത്തനത്തിനുള്ള ലോഗിംഗ് ക്രമീകരണം.

ഒരു പോളിസി ഡിഫോൾട്ട് ആക്ഷൻ ഉപയോഗിച്ച് ലോഗിംഗ് കണക്ഷനുകൾ കാണുക. |

| നയങ്ങൾ > പ്രിഫിൽറ്റർ, ,

, ലോഗിംഗ് |

ഒരു പ്രിഫിൽട്ടർ നയത്തിലെ ഓരോ പ്രിഫിൽറ്റർ റൂളിനുമുള്ള ലോഗിംഗ് ക്രമീകരണം.

ടണലും പ്രീഫിൽറ്റർ റൂൾ ഘടകങ്ങളും കാണുക |

| നയങ്ങൾ > പ്രിഫിൽറ്റർ, ,

, ലോഗിംഗ് |

ഒരു പ്രിഫിൽറ്റർ നയത്തിൽ ഓരോ ടണൽ റൂളിനുമുള്ള ലോഗിംഗ് ക്രമീകരണം.

ടണലും പ്രീഫിൽറ്റർ റൂൾ ഘടകങ്ങളും കാണുക |

| FTD ക്ലസ്റ്റർ കോൺഫിഗറേഷനുകൾക്കായുള്ള അധിക syslog ക്രമീകരണങ്ങൾ: | ഫയർപവർ ത്രെറ്റ് ഡിഫൻസ് അധ്യായത്തിനായുള്ള ക്ലസ്റ്ററിംഗിൽ സിസ്ലോഗിന് ഒന്നിലധികം റഫറൻസുകൾ ഉണ്ട്; "syslog" എന്നതിനായി അധ്യായം തിരയുക. |

നുഴഞ്ഞുകയറ്റ പരിപാടികൾക്കുള്ള സിസ്ലോഗുകൾക്കായുള്ള കോൺഫിഗറേഷൻ ലൊക്കേഷനുകൾ (FTD ഉപകരണങ്ങൾ)

നിങ്ങൾക്ക് വിവിധ സ്ഥലങ്ങളിൽ നുഴഞ്ഞുകയറ്റ നയങ്ങൾക്കായി syslog ക്രമീകരണങ്ങൾ വ്യക്തമാക്കാം കൂടാതെ, ഓപ്ഷണലായി, ആക്സസ് കൺട്രോൾ പോളിസിയിൽ നിന്നോ FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങളിൽ നിന്നോ അല്ലെങ്കിൽ രണ്ടിൽ നിന്നോ ക്രമീകരണങ്ങൾ അവകാശമാക്കാം.

| കോൺഫിഗറേഷൻ സ്ഥാനം | വിവരണം ഒപ്പം കൂടുതൽ വിവരങ്ങൾ |

| ഉപകരണങ്ങൾ > പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ, ത്രെറ്റ് ഡിഫൻസ് ക്രമീകരണ നയം, സിസ്ലോഗ് | നിങ്ങൾ ഇവിടെ കോൺഫിഗർ ചെയ്യുന്ന സിസ്ലോഗ് ലക്ഷ്യസ്ഥാനങ്ങൾ ഒരു പ്രവേശന നിയന്ത്രണ നയത്തിൻ്റെ ലോഗിംഗ് ടാബിൽ വ്യക്തമാക്കാം, അത് ഒരു നുഴഞ്ഞുകയറ്റ നയത്തിൻ്റെ സ്ഥിരസ്ഥിതിയാകാം.

സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾക്കും സിസ്ലോഗ്, ഉപവിഷയങ്ങൾ എന്നിവയ്ക്കും ബാധകമായ FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ കാണുക. |

| നയങ്ങൾ > പ്രവേശന നിയന്ത്രണം, , ലോഗിംഗ് | നുഴഞ്ഞുകയറ്റത്തിനുള്ള syslog ലക്ഷ്യസ്ഥാനത്തിനായുള്ള സ്ഥിരസ്ഥിതി ക്രമീകരണം

ഇവൻ്റുകൾ, നുഴഞ്ഞുകയറ്റ നയം മറ്റ് ലോഗിംഗ് ഹോസ്റ്റുകളെ വ്യക്തമാക്കിയിട്ടില്ലെങ്കിൽ. പ്രവേശന നിയന്ത്രണ നയങ്ങൾക്കായി ലോഗിംഗ് ക്രമീകരണങ്ങൾ കാണുക. |

| നയങ്ങൾ > നുഴഞ്ഞുകയറ്റം, , വിപുലമായ ക്രമീകരണങ്ങൾ, പ്രവർത്തനക്ഷമമാക്കുക സിസ്ലോഗ് അലേർട്ടിംഗ്, ക്ലിക്ക് ചെയ്യുക എഡിറ്റ് ചെയ്യുക | ആക്സസ് കൺട്രോൾ പോളിസി ലോഗിംഗ് ടാബിൽ വ്യക്തമാക്കിയിട്ടുള്ള ലക്ഷ്യസ്ഥാനങ്ങൾ ഒഴികെയുള്ള സിസ്ലോഗ് കളക്ടറുകൾ വ്യക്തമാക്കുന്നതിനും, സൗകര്യവും തീവ്രതയും വ്യക്തമാക്കുന്നതിനും, നുഴഞ്ഞുകയറ്റ ഇവൻ്റുകൾക്കായി സിസ്ലോഗ് അലേർട്ടിംഗ് കോൺഫിഗർ ചെയ്യുന്നത് കാണുക.

നിങ്ങൾക്ക് ഉപയോഗിക്കണമെങ്കിൽ തീവ്രത or സൗകര്യം അല്ലെങ്കിൽ നുഴഞ്ഞുകയറ്റ നയത്തിൽ കോൺഫിഗർ ചെയ്തിരിക്കുന്നതുപോലെ, നിങ്ങൾ രണ്ടും കൂടി ചെയ്യണം പോളിസിയിൽ ലോഗിംഗ് ഹോസ്റ്റുകൾ കോൺഫിഗർ ചെയ്യുക. പ്രവേശന നിയന്ത്രണ നയത്തിൽ വ്യക്തമാക്കിയിട്ടുള്ള ലോഗിംഗ് ഹോസ്റ്റുകൾ നിങ്ങൾ ഉപയോഗിക്കുകയാണെങ്കിൽ, നുഴഞ്ഞുകയറ്റ നയത്തിൽ വ്യക്തമാക്കിയിട്ടുള്ള തീവ്രതയും സൗകര്യവും ഉപയോഗിക്കില്ല. |

നുഴഞ്ഞുകയറ്റ പരിപാടികൾക്കായുള്ള സിസ്ലോഗുകൾക്കായുള്ള കോൺഫിഗറേഷൻ ലൊക്കേഷനുകൾ (FTD ഒഴികെയുള്ള ഉപകരണങ്ങൾ)

- (സ്ഥിരസ്ഥിതി) ആക്സസ് കൺട്രോൾ പോളിസി ലോഗിംഗ് ക്രമീകരണങ്ങൾ, നിങ്ങൾ ഒരു സിസ്ലോഗ് അലേർട്ട് വ്യക്തമാക്കിയാൽ (ഒരു സിസ്ലോഗ് അലേർട്ട് പ്രതികരണം സൃഷ്ടിക്കുന്നത് കാണുക.)

- അല്ലെങ്കിൽ നുഴഞ്ഞുകയറ്റ പരിപാടികൾക്കായി സിസ്ലോഗ് അലേർട്ടിംഗ് കോൺഫിഗർ ചെയ്യുന്നത് കാണുക.

ഡിഫോൾട്ടായി, നുഴഞ്ഞുകയറ്റ നയം ആക്സസ് കൺട്രോൾ പോളിസിയുടെ ലോഗിംഗ് ടാബിലെ ക്രമീകരണങ്ങൾ ഉപയോഗിക്കുന്നു. FTD അല്ലാത്ത ഉപകരണങ്ങൾക്ക് ബാധകമായ ക്രമീകരണങ്ങൾ അവിടെ കോൺഫിഗർ ചെയ്തിട്ടില്ലെങ്കിൽ, FTD അല്ലാത്ത ഉപകരണങ്ങൾക്കായി syslogs അയയ്ക്കില്ല, മുന്നറിയിപ്പൊന്നും ദൃശ്യമാകില്ല.

സിസ്ലോഗുകൾക്കായുള്ള കോൺഫിഗറേഷൻ ലൊക്കേഷനുകൾ File കൂടാതെ ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ

| കോൺഫിഗറേഷൻ സ്ഥാനം | വിവരണം ഒപ്പം കൂടുതൽ വിവരങ്ങൾ |

| ഒരു പ്രവേശന നിയന്ത്രണ നയത്തിൽ:

നയങ്ങൾ > പ്രവേശന നിയന്ത്രണം, , ലോഗിംഗ് |

സിസ്ലോഗുകൾ അയയ്ക്കുന്നതിനുള്ള സിസ്റ്റം കോൺഫിഗർ ചെയ്യുന്നതിനുള്ള പ്രധാന ലൊക്കേഷനാണിത് file കൂടാതെ ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ.

FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങളിൽ നിങ്ങൾ syslog ക്രമീകരണങ്ങൾ ഉപയോഗിക്കുന്നില്ലെങ്കിൽ, നിങ്ങൾ ഒരു അലേർട്ട് പ്രതികരണവും സൃഷ്ടിക്കേണ്ടതുണ്ട്. ഒരു സിസ്ലോഗ് അലേർട്ട് റെസ്പോൺസ് സൃഷ്ടിക്കുന്നത് കാണുക. |

| കോൺഫിഗറേഷൻ സ്ഥാനം | വിവരണം ഒപ്പം കൂടുതൽ വിവരങ്ങൾ |

| ഫയർപവർ ത്രെറ്റ് ഡിഫൻസ് പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങളിൽ:

ഉപകരണങ്ങൾ > പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ, ത്രെറ്റ് ഡിഫൻസ് ക്രമീകരണ നയം, സിസ്ലോഗ് |

പിന്തുണയ്ക്കുന്ന പതിപ്പുകൾ പ്രവർത്തിക്കുന്ന ഫയർപവർ ത്രെറ്റ് ഡിഫൻസ് ഉപകരണങ്ങൾക്ക് മാത്രമേ ഈ ക്രമീകരണങ്ങൾ ബാധകമാകൂ, കൂടാതെ FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ ഉപയോഗിക്കുന്നതിന് ആക്സസ് കൺട്രോൾ പോളിസിയിലെ ലോഗിംഗ് ടാബ് കോൺഫിഗർ ചെയ്താൽ മാത്രം.

സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങൾക്കും സിസ്ലോഗ്, ഉപവിഷയങ്ങൾ എന്നിവയ്ക്കും ബാധകമായ FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ കാണുക. |

| ഒരു പ്രവേശന നിയന്ത്രണ നിയമത്തിൽ:

നയങ്ങൾ > പ്രവേശന നിയന്ത്രണം, , , ലോഗിംഗ് |

FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങളിൽ നിങ്ങൾ syslog ക്രമീകരണങ്ങൾ ഉപയോഗിക്കുന്നില്ലെങ്കിൽ, നിങ്ങൾ ഒരു അലേർട്ട് പ്രതികരണവും സൃഷ്ടിക്കേണ്ടതുണ്ട്. ഒരു സിസ്ലോഗ് അലേർട്ട് റെസ്പോൺസ് സൃഷ്ടിക്കുന്നത് കാണുക. |

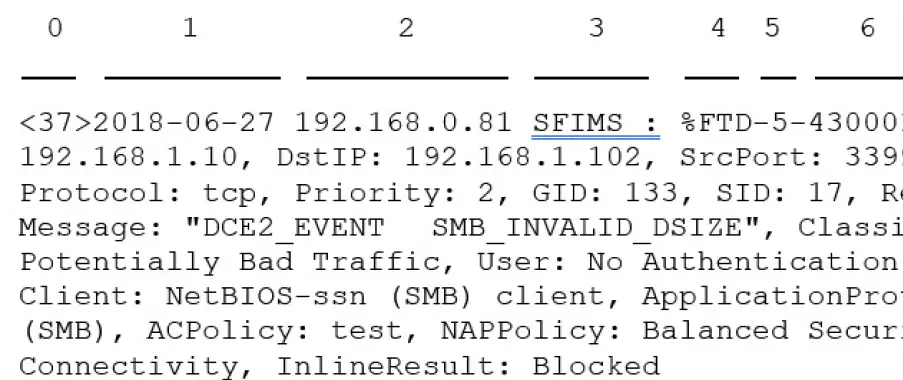

സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങളുടെ അനാട്ടമി

ExampFTD-ൽ നിന്നുള്ള സുരക്ഷാ ഇവൻ്റ് സന്ദേശം (ഇൻട്രഷൻ ഇവൻ്റ്)

പട്ടിക 1: സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങളുടെ ഘടകങ്ങൾ

| ഇനം നമ്പർ in Sample സന്ദേശം | തലക്കെട്ട് ഘടകം | വിവരണം |

| 0 | PRI | അലേർട്ടിൻ്റെ സൗകര്യത്തെയും തീവ്രതയെയും പ്രതിനിധീകരിക്കുന്ന മുൻഗണനാ മൂല്യം. FMC പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ ഉപയോഗിച്ച് EMBLEM ഫോർമാറ്റിൽ ലോഗിംഗ് പ്രവർത്തനക്ഷമമാക്കുമ്പോൾ മാത്രമേ സിസ്ലോഗ് സന്ദേശങ്ങളിൽ മൂല്യം ദൃശ്യമാകൂ. നിങ്ങൾ എങ്കിൽ

ആക്സസ് കൺട്രോൾ പോളിസിയിലൂടെ നുഴഞ്ഞുകയറ്റ സംഭവങ്ങളുടെ ലോഗിംഗ് പ്രവർത്തനക്ഷമമാക്കുക ലോഗിംഗ് ടാബ്, PRI മൂല്യം syslog സന്ദേശങ്ങളിൽ സ്വയമേവ പ്രദർശിപ്പിക്കും. EMBLEM ഫോർമാറ്റ് എങ്ങനെ പ്രവർത്തനക്ഷമമാക്കാം എന്നതിനെക്കുറിച്ചുള്ള വിവരങ്ങൾക്ക്, ലോഗിംഗ് പ്രവർത്തനക്ഷമമാക്കുക, അടിസ്ഥാന ക്രമീകരണങ്ങൾ കോൺഫിഗർ ചെയ്യുക എന്നിവ കാണുക. PRI-യെക്കുറിച്ചുള്ള വിവരങ്ങൾക്ക്, കാണുക RFC5424. |

| 1 | ടൈംസ്റ്റ്amp | ഉപകരണത്തിൽ നിന്ന് syslog സന്ദേശം അയച്ച തീയതിയും സമയവും.

• (FTD ഉപകരണങ്ങളിൽ നിന്ന് അയച്ച Syslogs) ആക്സസ് കൺട്രോൾ പോളിസിയിലും അതിൻ്റെ പിൻഗാമികളിലുമുള്ള ക്രമീകരണങ്ങൾ ഉപയോഗിച്ച് അയച്ച syslogs അല്ലെങ്കിൽ FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങളിൽ ഈ ഫോർമാറ്റ് ഉപയോഗിക്കണമെന്ന് വ്യക്തമാക്കിയിട്ടുണ്ടെങ്കിൽ, തീയതി ഫോർമാറ്റ് ISO 8601 ടൈംസ്റ്റിൽ നിർവചിച്ചിരിക്കുന്ന ഫോർമാറ്റാണ്.amp RFC 5424 (yyyy-MM-ddTHH:mm:ssZ) ൽ വ്യക്തമാക്കിയ ഫോർമാറ്റ്, ഇവിടെ Z അക്ഷരം UTC സമയ മേഖലയെ സൂചിപ്പിക്കുന്നു. • (മറ്റെല്ലാ ഉപകരണങ്ങളിൽ നിന്നും അയച്ച സിസ്ലോഗുകൾ) ആക്സസ് കൺട്രോൾ പോളിസിയിലെയും അതിൻ്റെ പിൻഗാമികളിലെയും ക്രമീകരണങ്ങൾ ഉപയോഗിച്ച് അയച്ച സിസ്ലോഗുകൾക്കായി, തീയതി ഫോർമാറ്റ് ISO 8601 ടൈംസ്റ്റിൽ നിർവചിച്ചിരിക്കുന്ന ഫോർമാറ്റാണ്.amp RFC 5424 (yyyy-MM-ddTHH:mm:ssZ) ൽ വ്യക്തമാക്കിയ ഫോർമാറ്റ്, ഇവിടെ Z അക്ഷരം UTC സമയ മേഖലയെ സൂചിപ്പിക്കുന്നു. • അല്ലാത്തപക്ഷം, സമയമേഖല സൂചിപ്പിച്ചിട്ടില്ലെങ്കിലും UTC സമയമേഖലയിലെ മാസം, ദിവസം, സമയം എന്നിവയാണ്.

സമയം ക്രമീകരിക്കുന്നതിന്amp FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങളിൽ ക്രമീകരണം, സിസ്ലോഗ് ക്രമീകരണങ്ങൾ കോൺഫിഗർ ചെയ്യുക കാണുക. |

| 2 | സന്ദേശം അയച്ച ഉപകരണം അല്ലെങ്കിൽ ഇൻ്റർഫേസ്.

ഇത് ആകാം: • ഇൻ്റർഫേസിൻ്റെ IP വിലാസം • ഉപകരണ ഹോസ്റ്റ്നാമം • ഇഷ്ടാനുസൃത ഉപകരണ ഐഡൻ്റിഫയർ |

(FTD ഉപകരണങ്ങളിൽ നിന്ന് അയച്ച syslogs-ന്)

FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ ഉപയോഗിച്ചാണ് syslog സന്ദേശം അയച്ചതെങ്കിൽ, ഇത് കോൺഫിഗർ ചെയ്ത മൂല്യമാണ് സിസ്ലോഗ് ക്രമീകരണങ്ങൾ വേണ്ടി Syslog ഉപകരണ ഐഡി പ്രവർത്തനക്ഷമമാക്കുക ഓപ്ഷൻ, വ്യക്തമാക്കിയിട്ടുണ്ടെങ്കിൽ. അല്ലെങ്കിൽ, ഈ ഘടകം തലക്കെട്ടിൽ ഇല്ല. FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങളിൽ ഈ ക്രമീകരണം കോൺഫിഗർ ചെയ്യുന്നതിന്, സിസ്ലോഗ് ക്രമീകരണങ്ങൾ കോൺഫിഗർ ചെയ്യുക കാണുക. |

| 3 | ഇഷ്ടാനുസൃത മൂല്യം | ഒരു അലേർട്ട് പ്രതികരണം ഉപയോഗിച്ചാണ് സന്ദേശം അയച്ചതെങ്കിൽ, ഇതാണ് Tag കോൺഫിഗർ ചെയ്തിട്ടുണ്ടെങ്കിൽ സന്ദേശം അയച്ച അലേർട്ട് പ്രതികരണത്തിൽ കോൺഫിഗർ ചെയ്ത മൂല്യം. (ഒരു സിസ്ലോഗ് അലേർട്ട് റെസ്പോൺസ് സൃഷ്ടിക്കുന്നത് കാണുക.)

അല്ലെങ്കിൽ, ഈ ഘടകം തലക്കെട്ടിൽ ഇല്ല. |

| 4 | %എഫ്ടിഡി

%എൻജിഐപിഎസ് |

സന്ദേശം അയച്ച ഉപകരണത്തിൻ്റെ തരം.

• %FTD എന്നത് ഫയർ പവർ ത്രെറ്റ് ഡിഫൻസ് ആണ് • %NGIPS മറ്റ് എല്ലാ ഉപകരണങ്ങളും ആണ് |

| 5 | തീവ്രത | സന്ദേശം ട്രിഗർ ചെയ്ത നയത്തിൻ്റെ സിസ്ലോഗ് ക്രമീകരണങ്ങളിൽ വ്യക്തമാക്കിയ തീവ്രത.

തീവ്രത വിവരണങ്ങൾക്കായി, തീവ്രത ലെവലുകൾ അല്ലെങ്കിൽ സിസ്ലോഗ് തീവ്രത ലെവലുകൾ കാണുക. |

| 6 | ഇവൻ്റ് തരം ഐഡൻ്റിഫയർ | • 430001: നുഴഞ്ഞുകയറ്റ സംഭവം

• 430002: കണക്ഷൻ്റെ തുടക്കത്തിൽ കണക്ഷൻ ഇവൻ്റ് ലോഗ് ചെയ്തു • 430003: കണക്ഷൻ്റെ അവസാനം കണക്ഷൻ ഇവൻ്റ് ലോഗ് ചെയ്തു

• 430004: File സംഭവം • 430005: File ക്ഷുദ്രവെയർ ഇവൻ്റ് |

| — | സൗകര്യം | സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങളിലെ സൗകര്യം കാണുക |

| — | സന്ദേശത്തിൻ്റെ ബാക്കി | കോളണുകളാൽ വേർതിരിച്ച ഫീൽഡുകളും മൂല്യങ്ങളും.

ശൂന്യമോ അജ്ഞാതമോ ആയ മൂല്യങ്ങളുള്ള ഫീൽഡുകൾ സന്ദേശങ്ങളിൽ നിന്ന് ഒഴിവാക്കിയിരിക്കുന്നു. ഫീൽഡ് വിവരണങ്ങൾക്കായി, കാണുക: • കണക്ഷനും സുരക്ഷാ ഇൻ്റലിജൻസ് ഇവൻ്റ് ഫീൽഡുകളും. • നുഴഞ്ഞുകയറ്റ ഇവൻ്റ് ഫീൽഡുകൾ • File കൂടാതെ മാൽവെയർ ഇവൻ്റ് ഫീൽഡുകളും

കുറിപ്പ് ഫീൽഡ് വിവരണ ലിസ്റ്റുകളിൽ സിസ്ലോഗ് ഫീൽഡുകളും ഉൾപ്പെടുന്നു ഇവൻ്റിൽ ദൃശ്യമാകുന്ന ഫീൽഡുകൾ viewer (ഫയർപവർ മാനേജ്മെൻ്റ് സെൻ്ററിലെ വിശകലന മെനുവിന് കീഴിലുള്ള മെനു ഓപ്ഷനുകൾ web ഇൻ്റർഫേസ്.) syslog വഴി ലഭ്യമായ ഫീൽഡുകൾ അങ്ങനെ ലേബൽ ചെയ്തിരിക്കുന്നു. ഇവൻ്റിൽ ചില ഫീൽഡുകൾ ദൃശ്യമാണ് viewer syslog വഴി ലഭ്യമല്ല. കൂടാതെ, ചില syslog ഫീൽഡുകൾ ഇവൻ്റിൽ ഉൾപ്പെടുത്തിയിട്ടില്ല viewer (എന്നാൽ തിരയൽ വഴി ലഭ്യമായേക്കാം), ചില ഫീൽഡുകൾ സംയോജിപ്പിക്കുകയോ വേർതിരിക്കുകയോ ചെയ്യുന്നു. |

സുരക്ഷാ ഇവൻ്റ് സിസ്ലോഗ് സന്ദേശങ്ങളിലെ സൗകര്യം

സുരക്ഷാ ഇവൻ്റുകൾക്കുള്ള സിസ്ലോഗ് സന്ദേശങ്ങളിൽ സൗകര്യ മൂല്യങ്ങൾ പൊതുവെ പ്രസക്തമല്ല. എന്നിരുന്നാലും, നിങ്ങൾക്ക് സൗകര്യം ആവശ്യമുണ്ടെങ്കിൽ, ഇനിപ്പറയുന്ന പട്ടിക ഉപയോഗിക്കുക:

| ഉപകരണം | കണക്ഷൻ ഇവൻ്റുകളിൽ സൗകര്യം ഉൾപ്പെടുത്താൻ | ലേക്ക് ഉൾപ്പെടുത്തുക സൗകര്യം in നുഴഞ്ഞുകയറ്റ സംഭവങ്ങൾ | സിസ്ലോഗ് സന്ദേശത്തിലെ സ്ഥാനം |

| എഫ്ടിഡി | FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങളിൽ EMBLEM ഓപ്ഷൻ ഉപയോഗിക്കുക.

സൗകര്യം എപ്പോഴും ഉണ്ട് അലേർട്ട് FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങൾ ഉപയോഗിച്ച് syslog സന്ദേശങ്ങൾ അയയ്ക്കുമ്പോൾ കണക്ഷൻ ഇവൻ്റുകൾക്കായി. |

FTD പ്ലാറ്റ്ഫോം ക്രമീകരണങ്ങളിൽ EMBLEM ഓപ്ഷൻ ഉപയോഗിക്കുക അല്ലെങ്കിൽ

നുഴഞ്ഞുകയറ്റ നയത്തിലെ syslog ക്രമീകരണങ്ങൾ ഉപയോഗിച്ച് ലോഗിംഗ് കോൺഫിഗർ ചെയ്യുക. നിങ്ങൾ നുഴഞ്ഞുകയറ്റ നയമാണ് ഉപയോഗിക്കുന്നതെങ്കിൽ, നുഴഞ്ഞുകയറ്റ നയ ക്രമീകരണങ്ങളിൽ നിങ്ങൾ ലോഗിംഗ് ഹോസ്റ്റും വ്യക്തമാക്കണം. |

സന്ദേശ തലക്കെട്ടിൽ സൗകര്യം ദൃശ്യമാകില്ല, എന്നാൽ സിസ്ലോഗ് കളക്ടർക്ക് മൂല്യം കണ്ടെത്താനാകും

RFC 5424, വിഭാഗം 6.2.1 അടിസ്ഥാനമാക്കി. |

| സിസ്ലോഗ് അലേർട്ടിംഗ് പ്രവർത്തനക്ഷമമാക്കുക ഒപ്പം

നുഴഞ്ഞുകയറ്റ നയത്തിൽ സൗകര്യവും തീവ്രതയും ക്രമീകരിക്കുക. നുഴഞ്ഞുകയറ്റ പരിപാടികൾക്കായി സിസ്ലോഗ് അലേർട്ടിംഗ് കോൺഫിഗർ ചെയ്യുന്നത് കാണുക. |

|||

| FTD ഒഴികെയുള്ള ഉപകരണങ്ങൾ | ഒരു അലേർട്ട് പ്രതികരണം ഉപയോഗിക്കുക. | നുഴഞ്ഞുകയറ്റ നയത്തിൻ്റെ വിപുലമായ ക്രമീകരണങ്ങളിൽ syslog ക്രമീകരണം ഉപയോഗിക്കുക അല്ലെങ്കിൽ ആക്സസ് കൺട്രോൾ പോളിസി ലോഗിംഗ് ടാബിൽ തിരിച്ചറിഞ്ഞ ഒരു അലേർട്ട് പ്രതികരണം ഉപയോഗിക്കുക. |

കൂടുതൽ വിവരങ്ങൾക്ക്, നുഴഞ്ഞുകയറ്റ സിസ്ലോഗ് അലേർട്ടുകൾക്കും ഒരു സിസ്ലോഗ് അലേർട്ട് പ്രതികരണം സൃഷ്ടിക്കുന്നതിനുമുള്ള സൗകര്യങ്ങളും തീവ്രതകളും കാണുക.

ഫയർപവർ സിസ്ലോഗ് സന്ദേശ തരങ്ങൾ

ഇനിപ്പറയുന്ന പട്ടികയിൽ വിവരിച്ചിരിക്കുന്നതുപോലെ ഫയർ പവറിന് ഒന്നിലധികം സിസ്ലോഗ് ഡാറ്റ തരങ്ങൾ അയയ്ക്കാൻ കഴിയും:

| സിസ്ലോഗ് ഡാറ്റ തരം | കാണുക |

| എഫ്എംസിയിൽ നിന്നുള്ള ഓഡിറ്റ് ലോഗുകൾ | സിസ്ലോഗിലേക്കുള്ള സ്ട്രീം ഓഡിറ്റ് ലോഗുകളും സിസ്റ്റം ചാപ്റ്റർ ഓഡിറ്റുചെയ്യലും |

| ക്ലാസിക് ഉപകരണങ്ങളിൽ നിന്നുള്ള ഓഡിറ്റ് ലോഗുകൾ (ASA FirePOWER, NIPSv) | ക്ലാസിക് ഉപകരണങ്ങളിൽ നിന്നുള്ള സ്ട്രീം ഓഡിറ്റ് ലോഗുകളും സിസ്റ്റം ചാപ്റ്റർ ഓഡിറ്റുചെയ്യലും

CLI കമാൻഡ്: syslog |

| FTD ഉപകരണങ്ങളിൽ നിന്നുള്ള ഉപകരണ ആരോഗ്യവും നെറ്റ്വർക്കുമായി ബന്ധപ്പെട്ട ലോഗുകളും | സിസ്ലോഗിനെക്കുറിച്ചും ഉപവിഷയങ്ങളെക്കുറിച്ചും |

| FTD ഉപകരണങ്ങളിൽ നിന്നുള്ള കണക്ഷൻ, സുരക്ഷാ ഇൻ്റലിജൻസ്, നുഴഞ്ഞുകയറ്റ ഇവൻ്റ് ലോഗുകൾ | സെക്യൂരിറ്റി ഇവൻ്റ് ഡാറ്റ സിസ്ലോഗിലേക്ക് അയയ്ക്കുന്നതിന് സിസ്റ്റം കോൺഫിഗർ ചെയ്യുന്നതിനെക്കുറിച്ച്. |

| ക്ലാസിക് ഉപകരണങ്ങളിൽ നിന്നുള്ള കണക്ഷൻ, സുരക്ഷാ ഇൻ്റലിജൻസ്, നുഴഞ്ഞുകയറ്റ ഇവൻ്റ് ലോഗുകൾ | സെക്യൂരിറ്റി ഇവൻ്റ് ഡാറ്റ സിസ്ലോഗിലേക്ക് അയയ്ക്കുന്നതിന് സിസ്റ്റം കോൺഫിഗർ ചെയ്യുന്നതിനെക്കുറിച്ച് |

| വേണ്ടി ലോഗുകൾ file കൂടാതെ ക്ഷുദ്രവെയർ ഇവന്റുകൾ | സെക്യൂരിറ്റി ഇവൻ്റ് ഡാറ്റ സിസ്ലോഗിലേക്ക് അയയ്ക്കുന്നതിന് സിസ്റ്റം കോൺഫിഗർ ചെയ്യുന്നതിനെക്കുറിച്ച് |

സുരക്ഷാ ഇവൻ്റുകൾക്കായുള്ള സിസ്ലോഗിൻ്റെ പരിമിതികൾ

- നിങ്ങൾ സിസ്ലോഗ് ഉപയോഗിക്കുകയോ ഇവൻ്റുകൾ ബാഹ്യമായി സംഭരിക്കുകയോ ചെയ്യുകയാണെങ്കിൽ, പോളിസി, റൂൾ പേരുകൾ പോലുള്ള ഒബ്ജക്റ്റ് നാമങ്ങളിൽ പ്രത്യേക പ്രതീകങ്ങൾ ഒഴിവാക്കുക. വസ്തുക്കളുടെ പേരുകളിൽ കോമകൾ പോലുള്ള പ്രത്യേക പ്രതീകങ്ങൾ അടങ്ങിയിരിക്കരുത്, അത് സ്വീകരിക്കുന്ന ആപ്ലിക്കേഷൻ സെപ്പറേറ്ററായി ഉപയോഗിച്ചേക്കാം.

- നിങ്ങളുടെ syslog കളക്ടറിൽ ഇവൻ്റുകൾ ദൃശ്യമാകാൻ 15 മിനിറ്റ് വരെ എടുത്തേക്കാം.

- ഇനിപ്പറയുന്നവയ്ക്കുള്ള ഡാറ്റ file കൂടാതെ ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ syslog വഴി ലഭ്യമല്ല:

- മുൻകാല സംഭവങ്ങൾ

- ഇവൻ്റുകൾ സൃഷ്ടിച്ചത് AMP എൻഡ് പോയിൻ്റുകൾക്കായി

eStreamer സെർവർ സ്ട്രീമിംഗ്

- ഇവൻ്റ് സ്ട്രീമർ (eStreamer) ഒരു ഫയർ പവർ മാനേജ്മെൻ്റ് സെൻ്ററിൽ നിന്ന് ഇഷ്ടാനുസൃതമായി വികസിപ്പിച്ച ക്ലയൻ്റ് ആപ്ലിക്കേഷനിലേക്ക് നിരവധി തരം ഇവൻ്റ് ഡാറ്റ സ്ട്രീം ചെയ്യാൻ നിങ്ങളെ അനുവദിക്കുന്നു. കൂടുതൽ വിവരങ്ങൾക്ക്, ഫയർപവർ സിസ്റ്റം ഇവൻ്റ് സ്ട്രീമർ ഇൻ്റഗ്രേഷൻ ഗൈഡ് കാണുക.

- നിങ്ങൾ ഒരു eStreamer സെർവറായി ഉപയോഗിക്കാൻ ആഗ്രഹിക്കുന്ന ഉപകരണത്തിന് ഒരു ബാഹ്യ ക്ലയൻ്റിലേക്ക് eStreamer ഇവൻ്റുകൾ സ്ട്രീമിംഗ് ആരംഭിക്കുന്നതിന് മുമ്പ്, ക്ലയൻ്റുകൾക്ക് ഇവൻ്റുകൾ അയയ്ക്കുന്നതിനും ക്ലയൻ്റിനെക്കുറിച്ച് വിവരങ്ങൾ നൽകുന്നതിനും സ്ഥാപിക്കുമ്പോൾ ഉപയോഗിക്കുന്നതിന് ഒരു കൂട്ടം പ്രാമാണീകരണ ക്രെഡൻഷ്യലുകൾ സൃഷ്ടിക്കുന്നതിനും നിങ്ങൾ eStreamer സെർവർ കോൺഫിഗർ ചെയ്യണം. ആശയവിനിമയം. ഉപകരണത്തിൻ്റെ ഉപയോക്തൃ ഇൻ്റർഫേസിൽ നിന്ന് നിങ്ങൾക്ക് ഈ ജോലികളെല്ലാം ചെയ്യാൻ കഴിയും. നിങ്ങളുടെ ക്രമീകരണങ്ങൾ സംരക്ഷിച്ചുകഴിഞ്ഞാൽ, നിങ്ങൾ തിരഞ്ഞെടുത്ത ഇവൻ്റുകൾ ആവശ്യപ്പെടുമ്പോൾ eStreamer ക്ലയൻ്റുകൾക്ക് കൈമാറും.

- ഏത് തരത്തിലുള്ള ഇവൻ്റുകൾ അഭ്യർത്ഥിക്കുന്ന ക്ലയൻ്റുകളിലേക്ക് eStreamer സെർവറിന് കൈമാറാൻ കഴിയുമെന്ന് നിങ്ങൾക്ക് നിയന്ത്രിക്കാനാകും.

പട്ടിക 2: eStreamer സെർവർ സംപ്രേക്ഷണം ചെയ്യാവുന്ന ഇവൻ്റ് തരങ്ങൾ

| സംഭവം ടൈപ്പ് ചെയ്യുക | വിവരണം |

| നുഴഞ്ഞുകയറ്റ സംഭവങ്ങൾ | നിയന്ത്രിത ഉപകരണങ്ങൾ സൃഷ്ടിച്ച നുഴഞ്ഞുകയറ്റ ഇവൻ്റുകൾ |

| നുഴഞ്ഞുകയറ്റ ഇവൻ്റ് പാക്കറ്റ് ഡാറ്റ | നുഴഞ്ഞുകയറ്റ സംഭവങ്ങളുമായി ബന്ധപ്പെട്ട പാക്കറ്റുകൾ |

| നുഴഞ്ഞുകയറ്റ ഇവൻ്റ് അധിക ഡാറ്റ | a എന്നതിലേക്ക് കണക്റ്റുചെയ്യുന്ന ഒരു ക്ലയൻ്റിൻറെ ഉത്ഭവിക്കുന്ന IP വിലാസങ്ങൾ പോലുള്ള ഒരു നുഴഞ്ഞുകയറ്റ സംഭവവുമായി ബന്ധപ്പെട്ട അധിക ഡാറ്റ web ഒരു HTTP പ്രോക്സി അല്ലെങ്കിൽ ലോഡ് ബാലൻസർ വഴി സെർവർ |

| കണ്ടെത്തൽ ഇവൻ്റുകൾ | നെറ്റ്വർക്ക് കണ്ടെത്തൽ ഇവൻ്റുകൾ |

| പരസ്പരബന്ധം അനുവദിക്കുക ഇവന്റുകൾ ലിസ്റ്റ് ചെയ്യുക | പരസ്പര ബന്ധവും അനുസരണവും ലിസ്റ്റ് ഇവൻ്റുകൾ അനുവദിക്കുന്നു |

| ഇംപാക്റ്റ് ഫ്ലാഗ് അലേർട്ടുകൾ | എഫ്എംസി സൃഷ്ടിച്ച ഇംപാക്ട് അലേർട്ടുകൾ |

| ഉപയോക്തൃ ഇവൻ്റുകൾ | ഉപയോക്തൃ ഇവൻ്റുകൾ |

| സംഭവം ടൈപ്പ് ചെയ്യുക | വിവരണം |

| ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ | ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ |

| File ഇവൻ്റുകൾ | file സംഭവങ്ങൾ |

| കണക്ഷൻ ഇവന്റുകൾ | നിങ്ങളുടെ നിരീക്ഷിക്കപ്പെടുന്ന ഹോസ്റ്റുകളും മറ്റ് എല്ലാ ഹോസ്റ്റുകളും തമ്മിലുള്ള സെഷൻ ട്രാഫിക്കിനെക്കുറിച്ചുള്ള വിവരങ്ങൾ. |

സെക്യൂരിറ്റി ഇവൻ്റിംഗിനായി Syslog, eStreamer എന്നിവയുടെ താരതമ്യം

സാധാരണയായി, eStreamer-ൽ നിലവിൽ കാര്യമായ നിക്ഷേപം ഇല്ലാത്ത ഓർഗനൈസേഷനുകൾ സുരക്ഷാ ഇവൻ്റ് ഡാറ്റ ബാഹ്യമായി നിയന്ത്രിക്കുന്നതിന് eStreamer-ന് പകരം syslog ഉപയോഗിക്കണം.

| സിസ്ലോഗ് | ഇസ്ട്രീമർ |

| കസ്റ്റമൈസേഷൻ ആവശ്യമില്ല | ഓരോ റിലീസിലും മാറ്റങ്ങൾ ഉൾക്കൊള്ളാൻ കാര്യമായ ഇഷ്ടാനുസൃതമാക്കലും നിലവിലുള്ള അറ്റകുറ്റപ്പണികളും ആവശ്യമാണ് |

| സ്റ്റാൻഡേർഡ് | ഉടമസ്ഥാവകാശം |

| സിസ്ലോഗ് സ്റ്റാൻഡേർഡ് ഡാറ്റ നഷ്ടത്തിൽ നിന്ന് പരിരക്ഷിക്കുന്നില്ല, പ്രത്യേകിച്ചും യുഡിപി ഉപയോഗിക്കുമ്പോൾ | ഡാറ്റ നഷ്ടത്തിൽ നിന്നുള്ള സംരക്ഷണം |

| ഉപകരണങ്ങളിൽ നിന്ന് നേരിട്ട് അയയ്ക്കുന്നു | എഫ്എംസിയിൽ നിന്ന് അയയ്ക്കുന്നു, പ്രോസസ്സിംഗ് ഓവർഹെഡ് ചേർക്കുന്നു |

| വേണ്ടിയുള്ള പിന്തുണ file കൂടാതെ ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ, കണക്ഷൻ

ഇവൻ്റുകൾ (സുരക്ഷാ ഇൻ്റലിജൻസ് ഇവൻ്റുകൾ ഉൾപ്പെടെ) നുഴഞ്ഞുകയറ്റ ഇവൻ്റുകൾ. |

eStreamer സെർവർ സ്ട്രീമിംഗിൽ ലിസ്റ്റുചെയ്തിരിക്കുന്ന എല്ലാ ഇവൻ്റ് തരങ്ങൾക്കുമുള്ള പിന്തുണ. |

| ചില ഇവൻ്റ് ഡാറ്റ FMC-യിൽ നിന്ന് മാത്രമേ അയക്കാൻ കഴിയൂ. സിസ്ലോഗ് വഴിയല്ല, eStreamer വഴി മാത്രം അയച്ച ഡാറ്റ കാണുക. | ഉപകരണങ്ങളിൽ നിന്ന് നേരിട്ട് syslog വഴി അയയ്ക്കാൻ കഴിയാത്ത ഡാറ്റ ഉൾപ്പെടുന്നു. സിസ്ലോഗ് വഴിയല്ല, eStreamer വഴി മാത്രം അയച്ച ഡാറ്റ കാണുക. |

സിസ്ലോഗ് വഴിയല്ല, eStreamer വഴി മാത്രമാണ് ഡാറ്റ അയച്ചത്

ഇനിപ്പറയുന്ന ഡാറ്റ ഫയർ പവർ മാനേജ്മെൻ്റ് സെൻ്ററിൽ നിന്ന് മാത്രമേ ലഭ്യമാകൂ, അതിനാൽ ഉപകരണങ്ങളിൽ നിന്ന് സിസ്ലോഗ് വഴി അയയ്ക്കാൻ കഴിയില്ല:

- പാക്കറ്റ് ലോഗുകൾ

- നുഴഞ്ഞുകയറ്റ ഇവൻ്റ് അധിക ഡാറ്റ ഇവൻ്റുകൾ

ഒരു വിവരണത്തിന്, eStreamer സെർവർ സ്ട്രീമിംഗ് കാണുക. - സ്ഥിതിവിവരക്കണക്കുകളും സംഭവങ്ങളും

- നെറ്റ്വർക്ക് കണ്ടെത്തൽ ഇവൻ്റുകൾ

- ഉപയോക്തൃ പ്രവർത്തനവും ലോഗിൻ ഇവൻ്റുകളും

- പരസ്പര ബന്ധ ഇവൻ്റുകൾ

- ക്ഷുദ്രവെയർ ഇവൻ്റുകൾക്കായി:

- മുൻകാല വിധികൾ

- പ്രസക്തമായ SHA-കളെക്കുറിച്ചുള്ള വിവരങ്ങൾ ഇതിനകം തന്നെ ഉപകരണവുമായി സമന്വയിപ്പിച്ചിട്ടില്ലെങ്കിൽ, ഭീഷണിയുടെ പേരും സ്ഥാനവും

- ഇനിപ്പറയുന്ന ഫീൽഡുകൾ:

- ഇംപാക്റ്റ്, ഇംപാക്റ്റ് ഫ്ലാഗ് ഫീൽഡുകൾ

ഒരു വിവരണത്തിന്, eStreamer സെർവർ സ്ട്രീമിംഗ് കാണുക. - IOC_count ഫീൽഡ്

- ഇംപാക്റ്റ്, ഇംപാക്റ്റ് ഫ്ലാഗ് ഫീൽഡുകൾ

- മിക്ക റോ ഐഡികളും UUID-കളും.

ഒഴിവാക്കലുകൾ:- കണക്ഷൻ ഇവൻ്റുകൾക്കായുള്ള സിസ്ലോഗുകളിൽ ഇനിപ്പറയുന്നവ ഉൾപ്പെടുന്നു: FirewallPolicyUUID, FirewallRuleID, TunnelRuleID, MonitorRuleID, SI_CategoryID, SSL_PolicyUUID, കൂടാതെ SSL_RuleID

- നുഴഞ്ഞുകയറ്റ പരിപാടികൾക്കുള്ള സിസ്ലോഗുകളിൽ IntrusionPolicyUUID, GeneratorID, SignatureID എന്നിവ ഉൾപ്പെടുന്നു

- വിപുലീകരിച്ച മെറ്റാഡാറ്റ, ഉൾപ്പെടുന്നതും എന്നാൽ ഇവയിൽ മാത്രം പരിമിതപ്പെടുത്താത്തതും:

- പൂർണ്ണമായ പേര്, വകുപ്പ്, ഫോൺ നമ്പർ മുതലായവ പോലെ, LDAP നൽകുന്ന ഉപയോക്തൃ വിശദാംശങ്ങൾ. ഇവൻ്റുകളിൽ ഉപയോക്തൃനാമങ്ങൾ മാത്രമാണ് Syslog നൽകുന്നത്.

- SSL സർട്ടിഫിക്കറ്റ് വിശദാംശങ്ങൾ പോലുള്ള സംസ്ഥാന അധിഷ്ഠിത വിവരങ്ങൾക്കുള്ള വിശദാംശങ്ങൾ. സിസ്ലോഗ് സർട്ടിഫിക്കറ്റ് ഫിംഗർപ്രിൻ്റ് പോലുള്ള അടിസ്ഥാന വിവരങ്ങൾ നൽകുന്നു, എന്നാൽ CN പോലുള്ള മറ്റ് സർട്ടിഫിക്കറ്റ് വിശദാംശങ്ങൾ നൽകില്ല.

- ആപ്പ് പോലുള്ള വിശദമായ ആപ്ലിക്കേഷൻ വിവരങ്ങൾ Tags വിഭാഗങ്ങളും. സിസ്ലോഗ് ആപ്ലിക്കേഷൻ്റെ പേരുകൾ മാത്രം നൽകുന്നു. ചില മെറ്റാഡാറ്റ സന്ദേശങ്ങളിൽ ഒബ്ജക്റ്റുകളെക്കുറിച്ചുള്ള അധിക വിവരങ്ങളും ഉൾപ്പെടുന്നു.

- ജിയോലൊക്കേഷൻ വിവരങ്ങൾ

eStreamer ഇവൻ്റ് തരങ്ങൾ തിരഞ്ഞെടുക്കുന്നു

- eStreamer ഇവൻ്റ് കോൺഫിഗറേഷൻ ചെക്ക് ബോക്സുകൾ eStreamer സെർവറിന് കൈമാറാൻ കഴിയുന്ന ഇവൻ്റുകൾ നിയന്ത്രിക്കുന്നു.

- നിങ്ങളുടെ ക്ലയൻ്റ് eStreamer സെർവറിലേക്ക് അയയ്ക്കുന്ന അഭ്യർത്ഥന സന്ദേശത്തിൽ നിങ്ങൾ സ്വീകരിക്കാൻ ആഗ്രഹിക്കുന്ന ഇവൻ്റുകളുടെ തരങ്ങൾ ഇപ്പോഴും പ്രത്യേകമായി അഭ്യർത്ഥിക്കണം. കൂടുതൽ വിവരങ്ങൾക്ക്, ഫയർപവർ സിസ്റ്റം ഇവൻ്റ് സ്ട്രീമർ ഇൻ്റഗ്രേഷൻ ഗൈഡ് കാണുക.

- ഒരു മൾട്ടിഡൊമെയ്ൻ വിന്യാസത്തിൽ, നിങ്ങൾക്ക് ഏത് ഡൊമെയ്ൻ തലത്തിലും eStreamer ഇവൻ്റ് കോൺഫിഗറേഷൻ കോൺഫിഗർ ചെയ്യാം. എന്നിരുന്നാലും, ഒരു മുൻഗാമി ഡൊമെയ്ൻ ഒരു പ്രത്യേക ഇവൻ്റ് തരം പ്രവർത്തനക്ഷമമാക്കിയിട്ടുണ്ടെങ്കിൽ, ഡിസെൻഡൻ്റ് ഡൊമെയ്നുകളിൽ നിങ്ങൾക്ക് ആ ഇവൻ്റ് തരം പ്രവർത്തനരഹിതമാക്കാൻ കഴിയില്ല.

- എഫ്എംസിക്ക് വേണ്ടി ഈ ടാസ്ക് നിർവഹിക്കുന്നതിന് നിങ്ങൾ ഒരു അഡ്മിൻ ഉപയോക്താവായിരിക്കണം.

നടപടിക്രമം

- ഘട്ടം 1 സിസ്റ്റം > ഇൻ്റഗ്രേഷൻ തിരഞ്ഞെടുക്കുക.

- ഘട്ടം 2 eStreamer ക്ലിക്ക് ചെയ്യുക.

- ഘട്ടം 3 eStreamer ഇവൻ്റ് കോൺഫിഗറേഷന് കീഴിൽ, eStreamer സെർവർ സ്ട്രീമിംഗിൽ വിവരിച്ചിരിക്കുന്ന ക്ലയൻ്റുകളെ അഭ്യർത്ഥിക്കുന്നതിന് eStreamer ഫോർവേഡ് ചെയ്യേണ്ട ഇവൻ്റുകൾക്ക് അടുത്തുള്ള ചെക്ക് ബോക്സുകൾ പരിശോധിക്കുക അല്ലെങ്കിൽ മായ്ക്കുക.

- ഘട്ടം 4 സംരക്ഷിക്കുക ക്ലിക്കുചെയ്യുക.

eStreamer ക്ലയൻ്റ് കമ്മ്യൂണിക്കേഷനുകൾ കോൺഫിഗർ ചെയ്യുന്നു

- eStreamer ഒരു ക്ലയൻ്റിലേക്ക് eStreamer ഇവൻ്റുകൾ അയയ്ക്കുന്നതിന് മുമ്പ്, നിങ്ങൾ eStreamer പേജിൽ നിന്ന് eStreamer സെർവറിൻ്റെ പിയർ ഡാറ്റാബേസിലേക്ക് ക്ലയൻ്റിനെ ചേർക്കണം. eStreamer സെർവർ സൃഷ്ടിച്ച പ്രാമാണീകരണ സർട്ടിഫിക്കറ്റും നിങ്ങൾ ക്ലയൻ്റിലേക്ക് പകർത്തണം. ഈ ഘട്ടങ്ങൾ പൂർത്തിയാക്കിയ ശേഷം, eStreamer സെർവറിലേക്ക് കണക്റ്റുചെയ്യുന്നതിന് ക്ലയൻ്റിനെ പ്രാപ്തമാക്കുന്നതിന് നിങ്ങൾ eStreamer സേവനം പുനരാരംഭിക്കേണ്ടതില്ല.

- ഒരു മൾട്ടിഡൊമെയ്ൻ വിന്യാസത്തിൽ, ഏത് ഡൊമെയ്നിലും നിങ്ങൾക്ക് ഒരു eStreamer ക്ലയൻ്റ് സൃഷ്ടിക്കാനാകും. ക്ലയൻ്റ് സർട്ടിഫിക്കറ്റിൻ്റെ ഡൊമെയ്നിൽ നിന്നും ഏതെങ്കിലും ഡിസെൻഡൻ്റ് ഡൊമെയ്നുകളിൽ നിന്നും മാത്രം ഇവൻ്റുകൾ അഭ്യർത്ഥിക്കാൻ ക്ലയൻ്റിനെ പ്രാമാണീകരണ സർട്ടിഫിക്കറ്റ് അനുവദിക്കുന്നു. eStreamer കോൺഫിഗറേഷൻ പേജ് നിലവിലെ ഡൊമെയ്നുമായി ബന്ധപ്പെട്ട ക്ലയൻ്റുകളെ മാത്രമേ കാണിക്കൂ, അതിനാൽ നിങ്ങൾക്ക് ഒരു സർട്ടിഫിക്കറ്റ് ഡൗൺലോഡ് ചെയ്യാനോ അസാധുവാക്കാനോ താൽപ്പര്യമുണ്ടെങ്കിൽ, ക്ലയൻ്റ് സൃഷ്ടിച്ച ഡൊമെയ്നിലേക്ക് മാറുക.

- എഫ്എംസിക്കായി ഈ ടാസ്ക് നിർവഹിക്കുന്നതിന് നിങ്ങൾ ഒരു അഡ്മിൻ അല്ലെങ്കിൽ ഡിസ്കവറി അഡ്മിൻ ഉപയോക്താവായിരിക്കണം.

നടപടിക്രമം

- ഘട്ടം 1 സിസ്റ്റം > ഇൻ്റഗ്രേഷൻ തിരഞ്ഞെടുക്കുക.

- ഘട്ടം 2 eStreamer ക്ലിക്ക് ചെയ്യുക.

- ഘട്ടം 3 ക്ലയൻ്റ് സൃഷ്ടിക്കുക ക്ലിക്കുചെയ്യുക.

- ഘട്ടം 4 ഹോസ്റ്റ് നെയിം ഫീൽഡിൽ, eStreamer ക്ലയൻ്റ് പ്രവർത്തിപ്പിക്കുന്ന ഹോസ്റ്റിൻ്റെ ഹോസ്റ്റിൻ്റെ പേരോ IP വിലാസമോ നൽകുക.

കുറിപ്പ് നിങ്ങൾ DNS റെസല്യൂഷൻ കോൺഫിഗർ ചെയ്തിട്ടില്ലെങ്കിൽ, ഒരു IP വിലാസം ഉപയോഗിക്കുക. - ഘട്ടം 5 നിങ്ങൾക്ക് സർട്ടിഫിക്കറ്റ് എൻക്രിപ്റ്റ് ചെയ്യണമെങ്കിൽ file, പാസ്വേഡ് ഫീൽഡിൽ ഒരു പാസ്വേഡ് നൽകുക.

- ഘട്ടം 6 സംരക്ഷിക്കുക ക്ലിക്കുചെയ്യുക.

eStreamer സെർവർ ഇപ്പോൾ eStreamer സെർവറിൽ പോർട്ട് 8302 ആക്സസ് ചെയ്യാൻ ഹോസ്റ്റിനെ അനുവദിക്കുന്നു കൂടാതെ ക്ലയൻ്റ്-സെർവർ പ്രാമാണീകരണ സമയത്ത് ഉപയോഗിക്കുന്നതിന് ഒരു പ്രാമാണീകരണ സർട്ടിഫിക്കറ്റ് സൃഷ്ടിക്കുന്നു. - ഘട്ടം 7 ഡൗൺലോഡ് ക്ലിക്ക് ചെയ്യുക (

) സർട്ടിഫിക്കറ്റ് ഡൗൺലോഡ് ചെയ്യുന്നതിന് ക്ലയൻ്റ് ഹോസ്റ്റ്നാമത്തിന് അടുത്തായി file.

) സർട്ടിഫിക്കറ്റ് ഡൗൺലോഡ് ചെയ്യുന്നതിന് ക്ലയൻ്റ് ഹോസ്റ്റ്നാമത്തിന് അടുത്തായി file. - ഘട്ടം 8 സർട്ടിഫിക്കറ്റ് സംരക്ഷിക്കുക file SSL പ്രാമാണീകരണത്തിനായി നിങ്ങളുടെ ക്ലയൻ്റ് ഉപയോഗിക്കുന്ന ഉചിതമായ ഡയറക്ടറിയിലേക്ക്.

- സ്റ്റെപ്പ് 9 ഒരു ക്ലയൻ്റിനുള്ള ആക്സസ് പിൻവലിക്കാൻ, ഇല്ലാതാക്കുക ക്ലിക്ക് ചെയ്യുക (

) നിങ്ങൾ നീക്കം ചെയ്യാൻ ആഗ്രഹിക്കുന്ന ഹോസ്റ്റിന് അടുത്തായി.

) നിങ്ങൾ നീക്കം ചെയ്യാൻ ആഗ്രഹിക്കുന്ന ഹോസ്റ്റിന് അടുത്തായി.

നിങ്ങൾ eStreamer സേവനം പുനരാരംഭിക്കേണ്ടതില്ലെന്ന കാര്യം ശ്രദ്ധിക്കുക; പ്രവേശനം ഉടനടി റദ്ദാക്കിയിരിക്കുന്നു.

സ്പ്ലങ്കിലെ ഇവൻ്റ് വിശകലനം

- ഫയർപവർ ഇവൻ്റ് ഡാറ്റ പ്രദർശിപ്പിക്കുന്നതിനും പ്രവർത്തിക്കുന്നതിനും, നിങ്ങളുടെ നെറ്റ്വർക്കിലെ ഭീഷണികളെ വേട്ടയാടുന്നതിനും അന്വേഷിക്കുന്നതിനുമുള്ള ഒരു ബാഹ്യ ടൂളായി നിങ്ങൾക്ക് സ്പ്ലങ്കിനായുള്ള സിസ്കോ സെക്യുർ ഫയർവാൾ (എഫ്കെ ഫയർപവർ) ആപ്പ് ഉപയോഗിക്കാം (മുമ്പ് സ്പ്ലങ്കിനുള്ള സിസ്കോ ഫയർപവർ ആപ്പ് എന്നറിയപ്പെട്ടിരുന്നത്).

- eStreamer ആവശ്യമാണ്. ഇതൊരു വിപുലമായ പ്രവർത്തനമാണ്. eStreamer സെർവർ സ്ട്രീമിംഗ് കാണുക.

- കൂടുതൽ വിവരങ്ങൾക്ക്, കാണുക https://cisco.com/go/firepower-for-splunk.

IBM QRadar-ലെ ഇവൻ്റ് വിശകലനം

- ഇവൻ്റ് ഡാറ്റ പ്രദർശിപ്പിക്കുന്നതിനും നിങ്ങളുടെ നെറ്റ്വർക്കിലെ ഭീഷണികൾ വിശകലനം ചെയ്യുന്നതിനും വേട്ടയാടുന്നതിനും അന്വേഷിക്കുന്നതിനും സഹായിക്കുന്നതിനുമുള്ള ഒരു ബദൽ മാർഗമായി നിങ്ങൾക്ക് IBM QRadar-നായി Cisco Firepower ആപ്പ് ഉപയോഗിക്കാം.

- eStreamer ആവശ്യമാണ്. ഇതൊരു വിപുലമായ പ്രവർത്തനമാണ്. eStreamer സെർവർ സ്ട്രീമിംഗ് കാണുക.

- കൂടുതൽ വിവരങ്ങൾക്ക്, കാണുക https://www.cisco.com/c/en/us/td/docs/security/firepower/integrations/QRadar/integration-guide-for-the-cisco-firepower-app-for-ibm-qradar.html.

ബാഹ്യ ഉപകരണങ്ങൾ ഉപയോഗിച്ച് ഇവൻ്റ് ഡാറ്റ വിശകലനം ചെയ്യുന്നതിനുള്ള ചരിത്രം

| ഫീച്ചർ | പതിപ്പ് | വിശദാംശങ്ങൾ |

| SecureX റിബൺ | 7.0 | നിങ്ങളുടെ സിസ്കോ സുരക്ഷാ ഉൽപ്പന്നങ്ങളിൽ ഉടനീളമുള്ള ഭീഷണി ലാൻഡ്സ്കേപ്പിലേക്ക് തൽക്ഷണ ദൃശ്യപരതയ്ക്കായി SecureX റിബൺ SecureX-ലേക്ക് പിവറ്റ് ചെയ്യുന്നു.

എഫ്എംസിയിൽ സെക്യുർഎക്സ് റിബൺ പ്രദർശിപ്പിക്കുന്നതിന്, ഫയർപവർ, സെക്യുർഎക്സ് ഇൻ്റഗ്രേഷൻ ഗൈഡ് കാണുക https://cisco.com/go/firepower-securex-documentation. പുതിയ/പരിഷ്കരിച്ച സ്ക്രീനുകൾ: പുതിയ പേജ്: സിസ്റ്റം > സെക്യൂർഎക്സ് |

| എല്ലാ കണക്ഷൻ ഇവൻ്റുകളും സിസ്കോ ക്ലൗഡിലേക്ക് അയയ്ക്കുക | 7.0 | ഉയർന്ന മുൻഗണനയുള്ള കണക്ഷൻ ഇവൻ്റുകൾ അയയ്ക്കുന്നതിനുപകരം, നിങ്ങൾക്ക് ഇപ്പോൾ എല്ലാ കണക്ഷൻ ഇവൻ്റുകളും സിസ്കോ ക്ലൗഡിലേക്ക് അയയ്ക്കാൻ കഴിയും.

പുതിയ/പരിഷ്ക്കരിച്ച സ്ക്രീനുകൾ: സിസ്റ്റം > ഇൻ്റഗ്രേഷൻ > ക്ലൗഡ് സേവനങ്ങൾ പേജിലെ പുതിയ ഓപ്ഷൻ |

| ഇതിലേക്ക് ക്രോസ് ലോഞ്ച് view സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സിലെ ഡാറ്റ | 6.7 | വിശകലനം > സന്ദർഭോചിതമായ ക്രോസ് ലോഞ്ച് പേജിൽ നിങ്ങളുടെ സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സ് ഉപകരണത്തിനായി ഒന്നിലധികം എൻട്രികൾ സൃഷ്ടിക്കുന്നതിനുള്ള ഒരു ദ്രുത മാർഗം ഈ ഫീച്ചർ അവതരിപ്പിക്കുന്നു.

നിങ്ങൾ ക്രോസ്-ലോഞ്ച് ചെയ്ത ഡാറ്റാ പോയിൻ്റുമായി ബന്ധപ്പെട്ട ഒരു ഡിസ്പ്ലേ വിവരങ്ങൾ ക്രോസ്-ലോഞ്ച് ചെയ്യുന്നതിന് പ്രസക്തമായ ഇവൻ്റിൽ വലത്-ക്ലിക്ക് ചെയ്യാൻ ഈ എൻട്രികൾ നിങ്ങളെ അനുവദിക്കുന്നു. പുതിയ മെനു ഇനം: സിസ്റ്റം > ലോഗിംഗ് > സെക്യൂരിറ്റി അനലിറ്റിക്സ്, ലോഗിംഗ് എന്നിവ സുരക്ഷിത നെറ്റ്വർക്ക് അനലിറ്റിക്സിലേക്ക് ഇവൻ്റുകൾ അയയ്ക്കുന്നത് കോൺഫിഗർ ചെയ്യുന്നതിന് പുതിയ പേജ്. |

| സന്ദർഭോചിതമായ ക്രോസ് ലോഞ്ച്

അധിക ഫീൽഡ് തരങ്ങളിൽ നിന്ന് |

6.7 | ഇനിപ്പറയുന്ന അധിക തരം ഇവൻ്റ് ഡാറ്റ ഉപയോഗിച്ച് നിങ്ങൾക്ക് ഇപ്പോൾ ഒരു ബാഹ്യ ആപ്ലിക്കേഷനിലേക്ക് ക്രോസ്-ലോഞ്ച് ചെയ്യാൻ കഴിയും:

• പ്രവേശന നിയന്ത്രണ നയം • നുഴഞ്ഞുകയറ്റ നയം • ആപ്ലിക്കേഷൻ പ്രോട്ടോക്കോൾ • ക്ലയൻ്റ് ആപ്ലിക്കേഷൻ • Web അപേക്ഷ • ഉപയോക്തൃനാമം (മണ്ഡലം ഉൾപ്പെടെ)

പുതിയ മെനു ഓപ്ഷനുകൾ: വിശകലന മെനുവിന് കീഴിലുള്ള പേജുകളിലെ ഡാഷ്ബോർഡ് വിജറ്റുകളിലും ഇവൻ്റ് ടേബിളുകളിലും ഇവൻ്റുകൾക്കായി മുകളിലുള്ള ഡാറ്റ തരങ്ങളിൽ വലത്-ക്ലിക്ക് ചെയ്യുമ്പോൾ സന്ദർഭോചിത-ക്രോസ് ലോഞ്ച് ഓപ്ഷനുകൾ ഇപ്പോൾ ലഭ്യമാണ്. പിന്തുണയ്ക്കുന്ന പ്ലാറ്റ്ഫോമുകൾ: ഫയർപവർ മാനേജ്മെൻ്റ് സെൻ്റർ |

| ഐബിഎം ക്യുറഡാറുമായുള്ള സംയോജനം | 6.0 ഉം അതിനുശേഷവും | IBM QRadar ഉപയോക്താക്കൾക്ക് അവരുടെ ഇവൻ്റ് ഡാറ്റ വിശകലനം ചെയ്യാൻ ഒരു പുതിയ ഫയർ പവർ-നിർദ്ദിഷ്ട ആപ്പ് ഉപയോഗിക്കാം. ലഭ്യമായ പ്രവർത്തനക്ഷമതയെ നിങ്ങളുടെ ഫയർപവർ പതിപ്പ് ബാധിക്കുന്നു.

IBM QRadar-ലെ ഇവൻ്റ് അനാലിസിസ് കാണുക. |

| Cisco SecureX ഭീഷണി പ്രതികരണവുമായി സംയോജിപ്പിക്കുന്നതിനുള്ള മെച്ചപ്പെടുത്തലുകൾ | 6.5 | • പ്രാദേശിക മേഘങ്ങൾക്കുള്ള പിന്തുണ:

• യുണൈറ്റഡ് സ്റ്റേറ്റ്സ് (വടക്കേ അമേരിക്ക) • യൂറോപ്പ്

• അധിക ഇവൻ്റ് തരങ്ങൾക്കുള്ള പിന്തുണ: • File കൂടാതെ ക്ഷുദ്രവെയർ ഇവന്റുകൾ • ഉയർന്ന മുൻഗണനയുള്ള കണക്ഷൻ ഇവൻ്റുകൾ ഇനിപ്പറയുന്നവയുമായി ബന്ധപ്പെട്ട കണക്ഷൻ ഇവൻ്റുകൾ ഇവയാണ്: • നുഴഞ്ഞുകയറ്റ സംഭവങ്ങൾ • സുരക്ഷാ ഇൻ്റലിജൻസ് ഇവൻ്റുകൾ • File കൂടാതെ ക്ഷുദ്രവെയർ ഇവന്റുകൾ

പരിഷ്കരിച്ച സ്ക്രീനുകൾ: പുതിയ ഓപ്ഷനുകൾ ഓണാണ് സിസ്റ്റം > ഇൻ്റഗ്രേഷൻ > ക്ലൗഡ് സേവനങ്ങൾ. പിന്തുണയ്ക്കുന്ന പ്ലാറ്റ്ഫോമുകൾ: ഡയറക്ട് ഇൻ്റഗ്രേഷൻ അല്ലെങ്കിൽ സിസ്ലോഗ് വഴി ഈ പതിപ്പിൽ പിന്തുണയ്ക്കുന്ന എല്ലാ ഉപകരണങ്ങളും. |

| സിസ്ലോഗ് | 6.5 | Intrusion Event syslog സന്ദേശങ്ങളിൽ AccessControlRuleName ഫീൽഡ് ഇപ്പോൾ ലഭ്യമാണ്. |

| സിസ്കോ സെക്യൂരിറ്റി പാക്കറ്റ് അനലൈസറുമായുള്ള സംയോജനം | 6.5 | ഈ ഫീച്ചറിനുള്ള പിന്തുണ നീക്കം ചെയ്തു. |

| Cisco SecureX ഭീഷണി പ്രതികരണവുമായുള്ള സംയോജനം | 6.3 (സിസ്ലോഗ് വഴി, ഒരു പ്രോക്സി ഉപയോഗിച്ച്

കളക്ടർ) 6.4 (നേരിട്ട്) |

ഒരു ഏകീകൃതത്തിനായി മറ്റ് ഉറവിടങ്ങളിൽ നിന്നുള്ള ഡാറ്റയുമായി ഫയർപവർ ഇൻട്രൂഷൻ ഇവൻ്റ് ഡാറ്റ സംയോജിപ്പിക്കുക view Cisco SecureX ഭീഷണി പ്രതികരണത്തിലെ ശക്തമായ വിശകലന ഉപകരണങ്ങൾ ഉപയോഗിച്ച് നിങ്ങളുടെ നെറ്റ്വർക്കിലെ ഭീഷണികൾ.

പരിഷ്കരിച്ച സ്ക്രീനുകൾ (പതിപ്പ് 6.4): പുതിയ ഓപ്ഷനുകൾ ഓണാണ് സിസ്റ്റം > ഇൻ്റഗ്രേഷൻ > ക്ലൗഡ് സേവനങ്ങൾ. പിന്തുണയ്ക്കുന്ന പ്ലാറ്റ്ഫോമുകൾ: പതിപ്പ് 6.3 (സിസ്ലോഗ് വഴി) അല്ലെങ്കിൽ 6.4 പ്രവർത്തിക്കുന്ന ഫയർപവർ ത്രെറ്റ് ഡിഫൻസ് ഉപകരണങ്ങൾ. |

| Syslog പിന്തുണ File കൂടാതെ ക്ഷുദ്രവെയർ ഇവൻ്റുകൾ | 6.4 | തീർത്തും യോഗ്യൻ file കൂടാതെ മാൽവെയർ ഇവൻ്റ് ഡാറ്റയും ഇപ്പോൾ മാനേജ് ചെയ്യപ്പെടുന്ന ഉപകരണങ്ങളിൽ നിന്ന് syslog വഴി അയക്കാം. പരിഷ്കരിച്ച സ്ക്രീനുകൾ: നയങ്ങൾ > ആക്സസ് കൺട്രോൾ > ആക്സസ് കൺട്രോൾ > ലോഗിംഗ്.

പിന്തുണയ്ക്കുന്ന പ്ലാറ്റ്ഫോമുകൾ: പതിപ്പ് 6.4 പ്രവർത്തിക്കുന്ന എല്ലാ നിയന്ത്രിത ഉപകരണങ്ങളും. |

| സ്പ്ലങ്കുമായുള്ള സംയോജനം | എല്ലാ 6.x പതിപ്പുകളെയും പിന്തുണയ്ക്കുന്നു | ഇവൻ്റുകൾ വിശകലനം ചെയ്യാൻ സ്പ്ലങ്ക് ഉപയോക്താക്കൾക്ക് പുതിയതും വേറിട്ടതുമായ സ്പ്ലങ്ക് ആപ്പ്, സിസ്കോ സെക്യുർ ഫയർവാൾ (എഫ്കെ ഫയർപവർ) ആപ്പ് ഉപയോഗിക്കാം.

ലഭ്യമായ പ്രവർത്തനക്ഷമതയെ നിങ്ങളുടെ ഫയർപവർ പതിപ്പ് ബാധിക്കുന്നു. സ്പ്ലങ്കിലെ ഇവൻ്റ് അനാലിസിസ് കാണുക. |

| സിസ്കോ സെക്യൂരിറ്റി പാക്കറ്റ് അനലൈസറുമായുള്ള സംയോജനം | 6.3 | ഫീച്ചർ അവതരിപ്പിച്ചു: ഒരു ഇവൻ്റുമായി ബന്ധപ്പെട്ട പാക്കറ്റുകൾക്കായി സിസ്കോ സെക്യൂരിറ്റി പാക്കറ്റ് അനലൈസറിൽ തൽക്ഷണം അന്വേഷിക്കുക, തുടർന്ന് സിസ്കോ സെക്യൂരിറ്റി പാക്കറ്റ് അനലൈസറിലെ ഫലങ്ങൾ പരിശോധിക്കാൻ ക്ലിക്കുചെയ്യുക അല്ലെങ്കിൽ മറ്റൊരു ബാഹ്യ ഉപകരണമായ വിശകലനത്തിനായി അവ ഡൗൺലോഡ് ചെയ്യുക.

പുതിയ സ്ക്രീനുകൾ: സിസ്റ്റം > സംയോജനം > പാക്കറ്റ് അനലൈസർ വിശകലനം > വിപുലമായ > പാക്കറ്റ് അനലൈസർ അന്വേഷണങ്ങൾ പുതിയ മെനു ഓപ്ഷനുകൾ: അന്വേഷണ പാക്കറ്റ് അനലൈസർ ഡാഷ്ബോർഡ് പേജുകളിലും ഇവൻ്റ് ടേബിളുകളിലും അനാലിസിസ് മെനുവിന് കീഴിലുള്ള പേജുകളിലെ ഇവൻ്റിൽ റൈറ്റ് ക്ലിക്ക് ചെയ്യുമ്പോൾ മെനു ഇനം. പിന്തുണയ്ക്കുന്ന പ്ലാറ്റ്ഫോമുകൾ: ഫയർപവർ മാനേജ്മെൻ്റ് സെൻ്റർ |

| സന്ദർഭോചിതമായ ക്രോസ് ലോഞ്ച് | 6.3 | ഫീച്ചർ അവതരിപ്പിച്ചു: മുൻകൂട്ടി നിർവചിച്ചതോ ഇഷ്ടാനുസൃതമായോ ബന്ധപ്പെട്ട വിവരങ്ങൾ തിരയാൻ ഒരു ഇവൻ്റിൽ വലത്-ക്ലിക്ക് ചെയ്യുക URL-അടിസ്ഥാനമായ ബാഹ്യ വിഭവങ്ങൾ.

പുതിയ സ്ക്രീനുകൾ: വിശകലനം > വിപുലമായ > സന്ദർഭോചിതമായ ക്രോസ് ലോഞ്ച് പുതിയ മെനു ഓപ്ഷനുകൾ: ഡാഷ്ബോർഡ് പേജുകളിലും അനാലിസിസ് മെനുവിന് കീഴിലുള്ള പേജുകളിലെ ടേബിളുകളിലും ഒരു ഇവൻ്റിൽ വലത്-ക്ലിക്കുചെയ്യുമ്പോൾ ഒന്നിലധികം ഓപ്ഷനുകൾ. പിന്തുണയ്ക്കുന്ന പ്ലാറ്റ്ഫോമുകൾ: ഫയർപവർ മാനേജ്മെൻ്റ് സെൻ്റർ |

| ഇതിനായുള്ള സിസ്ലോഗ് സന്ദേശങ്ങൾ

കണക്ഷനും നുഴഞ്ഞുകയറ്റ സംഭവങ്ങളും |

6.3 | പുതിയ ഏകീകൃതവും ലളിതവുമായ കോൺഫിഗറേഷനുകൾ ഉപയോഗിച്ച് സിസ്ലോഗ് വഴി ബാഹ്യ സംഭരണത്തിലേക്കും ടൂളുകളിലേക്കും പൂർണ്ണ യോഗ്യതയുള്ള കണക്ഷനും നുഴഞ്ഞുകയറ്റ പരിപാടികളും അയയ്ക്കാനുള്ള കഴിവ്. സന്ദേശ തലക്കെട്ടുകൾ ഇപ്പോൾ സ്റ്റാൻഡേർഡ് ചെയ്യുകയും ഇവൻ്റ് തരം ഐഡൻ്റിഫയറുകൾ ഉൾപ്പെടുത്തുകയും ചെയ്യുന്നു, കൂടാതെ അജ്ഞാതവും ശൂന്യവുമായ മൂല്യങ്ങളുള്ള ഫീൽഡുകൾ ഒഴിവാക്കിയതിനാൽ സന്ദേശങ്ങൾ ചെറുതാണ്.

പിന്തുണയ്ക്കുന്ന പ്ലാറ്റ്ഫോമുകൾ: • എല്ലാ പുതിയ പ്രവർത്തനങ്ങളും: പതിപ്പ് 6.3 പ്രവർത്തിക്കുന്ന FTD ഉപകരണങ്ങൾ. • ചില പുതിയ പ്രവർത്തനങ്ങൾ: പതിപ്പ് 6.3 പ്രവർത്തിക്കുന്ന FTD ഇതര ഉപകരണങ്ങൾ. • കുറവ് പുതിയ പ്രവർത്തനം: 6.3-നേക്കാൾ പഴയ പതിപ്പുകൾ പ്രവർത്തിക്കുന്ന എല്ലാ ഉപകരണങ്ങളും. കൂടുതൽ വിവരങ്ങൾക്ക്, സുരക്ഷാ ഇവൻ്റുകൾക്കായി സിസ്ലോഗ് സന്ദേശങ്ങൾ അയയ്ക്കുന്നതിനെക്കുറിച്ച് ചുവടെയുള്ള വിഷയങ്ങൾ കാണുക. |

| ഇസ്ട്രീമർ | 6.3 | ഹോസ്റ്റ് ഐഡൻ്റിറ്റി സോഴ്സസ് അധ്യായത്തിൽ നിന്ന് eStreamer ഉള്ളടക്കം ഈ അധ്യായത്തിലേക്ക് നീക്കി, eStreamer നെ syslog-മായി താരതമ്യം ചെയ്യുന്ന ഒരു സംഗ്രഹം ചേർത്തു. |

പ്രമാണങ്ങൾ / വിഭവങ്ങൾ

|

ബാഹ്യ ഉപകരണങ്ങൾ ഉപയോഗിച്ച് സിസ്കോ ഇവൻ്റ് വിശകലനം [pdf] ഉപയോക്തൃ ഗൈഡ് ബാഹ്യ ഉപകരണങ്ങൾ ഉപയോഗിച്ച് ഇവൻ്റ് വിശകലനം, ഇവൻ്റ്, ബാഹ്യ ഉപകരണങ്ങൾ ഉപയോഗിച്ച് വിശകലനം, ബാഹ്യ ഉപകരണങ്ങൾ ഉപയോഗിച്ച്, ബാഹ്യ ഉപകരണങ്ങൾ |